Если вы работаете с AI-агентами и используете Model Context Protocol (MCP), то наверняка знаете, что MCP Server — это мост между большими языковыми моделями и вашими данными.

Безопасность этого моста — ваша главная задача.

В этой статье я покажу, как настроить MCP Server так, чтобы защитить данные от утечек, ограничить несанкционированный доступ и обеспечить шифрование на всех этапах.

Вы получите пошаговое руководство от установки до аудита, которое можно применить сразу.

Введение: Что такое MCP Server и зачем нужна безопасность?

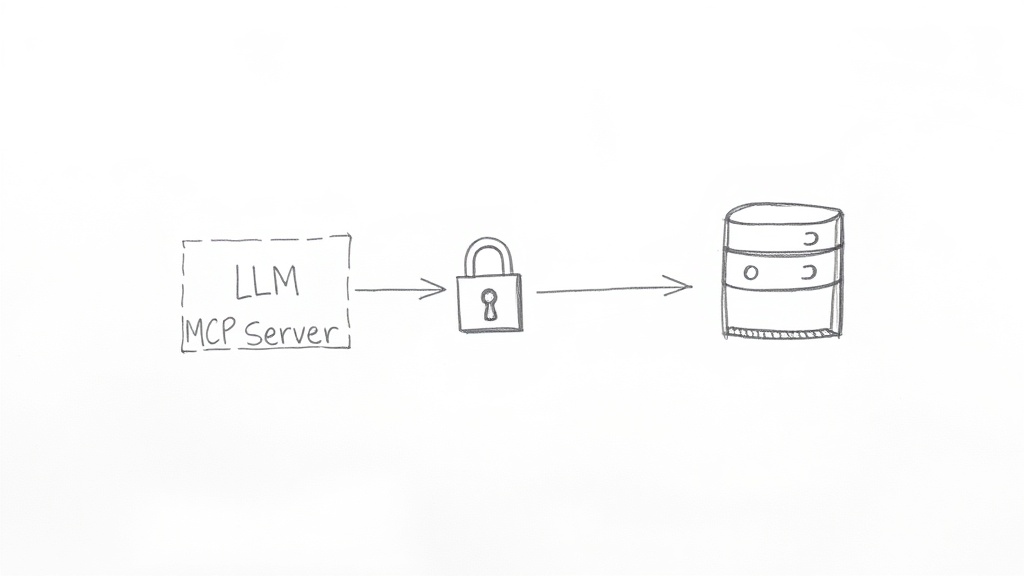

MCP Server (сервер контекста модели) — это ключевой компонент экосистемы AI-агентов.

Он отвечает за хранение, обработку и передачу контекстных данных между LLM (Large Language Model) и внешними источниками.

Протокол MCP определяет, как агенты запрашивают и получают контекст, а сервер реализует эту логику.

Зачем уделять столько внимания безопасности? Потому что через MCP Server проходят чувствительные данные: пользовательские сессии, API-ключи, персональная информация.

Если злоумышленник получит доступ к серверу, он сможет не только украсть данные, но и манипулировать ответами AI-агента.

Основные угрозы: утечка данных, несанкционированный доступ, подмена контекста, DDoS-атаки.

Важно: MCP Server обрабатывает чувствительные данные, поэтому безопасность должна быть встроена с самого начала, а не добавлена потом.

Основные компоненты MCP Server

Чтобы понимать, какие точки нужно защищать, разберём архитектуру MCP Server.

Она состоит из трёх основных слоёв:

- Транспортный слой (HTTP/WebSocket) — отвечает за приём запросов от AI-агентов. Здесь происходит аутентификация и шифрование трафика.

- Обработчик контекста — логика сервера: валидация запросов, извлечение данных из хранилища, форматирование ответа. Здесь настраиваются политики доступа.

- Хранилище данных — база данных (SQLite, Redis, PostgreSQL), где хранятся контексты. Здесь нужно шифрование данных в покое.

Транспортный слой (HTTP/WebSocket)

Это первая линия обороны. Все входящие запросы проходят через него, поэтому здесь обязательны HTTPS и аутентификация.

Обработчик контекста

Здесь происходит проверка прав доступа. Если пользователь не авторизован или не имеет роли, запрос отклоняется.

Хранилище данных

Даже если злоумышленник получит доступ к базе, шифрование данных сделает их бесполезными.

Подготовка к настройке MCP Server: требования и окружение

Прежде чем приступить к настройке, нужно подготовить окружение. От этого зависит стабильность и безопасность сервера.

Совет: Используйте выделенный сервер или виртуальную машину для MCP Server. Не ставьте его на тот же хост, что и другие критичные сервисы, чтобы минимизировать поверхность атаки.

Системные требования

MCP Server не требует мощного оборудования, но для production-среды лучше иметь запас производительности. Вот минимальные и рекомендуемые характеристики:

| Параметр | Минимальные | Рекомендуемые |

|---|---|---|

| ОС | Ubuntu 20.04+ / Windows Server 2019+ | Ubuntu 22.04 LTS |

| RAM | 512 MB | 2 GB |

| Диск | 10 GB SSD | 50 GB SSD |

| Процессор | 1 ядро | 2 ядра |

Установка зависимостей

MCP Server чаще всего пишут на Node.js или Python. Также популярен запуск в Docker. Вот что нужно установить:

- Node.js 18+ — если сервер на JavaScript. Используйте LTS-версию.

- Python 3.9+ — для Python-реализаций. Рекомендую версию 3.11 или 3.12.

- Docker и docker-compose — для контейнеризации. Это упрощает развёртывание и изоляцию.

Частая ошибка: установка зависимостей от root. Всегда используйте виртуальное окружение (venv для Python, nvm для Node) или Docker, чтобы не засорять систему.

Установка Node.js 18+

На Ubuntu: curl -fsSL https://deb.nodesource.com/setup_18.x | sudo -E bash - && sudo apt-get install -y nodejs. Проверьте версию: node -v.

Установка Python 3.9+

На Ubuntu: sudo apt update && sudo apt install python3 python3-pip python3-venv.

Установка Docker и docker-compose

Следуйте официальной инструкции для вашей ОС. После установки добавьте пользователя в группу docker: sudo usermod -aG docker $USER.

Базовая настройка MCP Server: первый запуск

Теперь, когда окружение готово, можно установить и запустить MCP Server. Я покажу на примере популярной реализации на Node.js, но принципы одинаковы для всех.

Важно: перед запуском убедитесь, что порты не заняты и файрволл настроен. По умолчанию MCP Server использует порт 3000.

Создание конфигурационного файла

Большинство реализаций MCP Server используют конфиг в формате YAML или переменные окружения. Вот пример базовой конфигурации:

server:

host: "0.0.0.0"

port: 3000

storage:

type: "sqlite"

path: "./data/mcp.db"

logging:

level: "info"

format: "json"

Параметры сервера (host, port)

Укажите 0.0.0.0 для доступа с любых интерфейсов, но только если за сервером стоит reverse proxy (Nginx). Иначе ставьте 127.0.0.1.

Настройки хранилища (SQLite, Redis)

Для тестов подойдёт SQLite. Для production лучше Redis или PostgreSQL — они быстрее и поддерживают репликацию.

Уровень логирования

В production ставьте warn или error, чтобы не захламлять диск. В dev — debug.

Запуск и проверка

Если используете Docker, создайте docker-compose.yml:

version: '3.8'

services:

mcp-server:

image: my-mcp-server:latest

ports:

- "3000:3000"

environment:

- MCP_HOST=0.0.0.0

- MCP_PORT=3000

Запустите: docker-compose up -d. Проверьте health endpoint: curl http://localhost:3000/health. Если вернулся JSON с {"status": "ok"}, всё работает.

Запуск через systemd

Для production лучше использовать systemd, чтобы сервер автоматически перезапускался при сбоях. Создайте юнит-файл и включите его.

Проверка health endpoint

Health endpoint должен быть открыт без аутентификации, но не должен раскрывать внутреннюю информацию.

Тестовый запрос контекста

Отправьте POST-запрос с тестовым контекстом, чтобы убедиться, что сервер отвечает.

Настройка аутентификации и авторизации для безопасного доступа

Без аутентификации любой может отправлять запросы к вашему MCP Server. Это недопустимо. Настроим защиту.

Важно: всегда используйте HTTPS в production, чтобы защитить токены при передаче. HTTP-токены можно перехватить.

Настройка JWT-аутентификации

JWT (JSON Web Token) — самый популярный способ аутентификации для API. Сервер выдаёт токен после логина, а клиент передаёт его в заголовке Authorization: Bearer <token>.

Генерация ключей

Создайте секретный ключ длиной не менее 256 бит. Храните его в переменной окружения JWT_SECRET. Никогда не кладите ключ в код.

Настройка middleware

В Express.js middleware проверяет токен перед каждым запросом. Пример:

const jwt = require('jsonwebtoken');

const authMiddleware = (req, res, next) => {

const token = req.headers.authorization?.split(' ')[1];

if (!token) return res.status(401).json({ error: 'Unauthorized' });

try {

const decoded = jwt.verify(token, process.env.JWT_SECRET);

req.user = decoded;

next();

} catch (err) {

return res.status(403).json({ error: 'Invalid token' });

}

};

Проверка истечения срока

Установите разумное время жизни токена — например, 1 час. Для долгих сессий используйте refresh-токены.

Интеграция с OAuth2 провайдерами

Если вы хотите, чтобы пользователи входили через Google, GitHub или Auth0, используйте OAuth2. Это удобно, но требует регистрации приложения у провайдера.

Регистрация приложения у провайдера

Создайте приложение в консоли провайдера, укажите callback URL (например, https://yourdomain.com/auth/callback).

Настройка OAuth2 flow

Используйте библиотеку passport.js или аналогичную. После успешного входа провайдер вернёт access token, который можно преобразовать в JWT для MCP Server.

Тестирование входа

Проверьте, что после логина пользователь получает токен и может делать запросы к защищённым эндпоинтам.

Шифрование данных и защита каналов связи

Шифрование — это база. Без него все данные передаются в открытом виде. Настроим HTTPS и шифрование хранилища.

Частая ошибка: использование самоподписанных сертификатов в production. Они не принимаются браузерами и клиентами. Используйте Let’s Encrypt.

Настройка HTTPS через Nginx reverse proxy

Nginx — стандартный reverse proxy для Node.js и Python. Он берёт на себя SSL-терминацию и проксирует трафик к MCP Server.

Установка Nginx

sudo apt install nginx. После установки настройте server block.

Получение SSL-сертификата

Установите certbot: sudo apt install certbot python3-certbot-nginx. Затем выполните: sudo certbot --nginx -d yourdomain.com. Certbot автоматически обновит сертификат.

Настройка proxy_pass

Пример конфигурации:

server {

listen 443 ssl;

server_name yourdomain.com;

ssl_certificate /etc/letsencrypt/live/yourdomain.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/yourdomain.com/privkey.pem;

location / {

proxy_pass http://127.0.0.1:3000;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

}

}

Шифрование данных в хранилище

Даже если злоумышленник получит доступ к базе данных, шифрование сделает данные нечитаемыми. Используйте AES-256.

Шифрование базы данных

Для SQLite используйте расширение SQLite Encryption Extension (SEE). Для Redis включите TLS и пароль.

Шифрование отдельных полей

Если нужно шифровать только чувствительные поля (например, email пользователя), используйте библиотеку crypto на Node.js или cryptography на Python.

Управление ключами

Ключи шифрования храните в vault-решении (HashiCorp Vault) или в переменных окружения. Никогда не кладите их в репозиторий.

Настройка политик доступа и rate limiting

Даже аутентифицированные пользователи могут злоупотреблять сервером. Политики доступа и rate limiting помогут это предотвратить.

Совет: rate limiting помогает защитить сервер от перегрузки, но не заменяет аутентификацию. Комбинируйте оба метода.

Настройка белого списка IP

Если ваш MCP Server используется только внутренними сервисами, ограничьте доступ по IP.

Конфигурация в Nginx

Добавьте в server block:

allow 192.168.1.0/24;

deny all;

Конфигурация в MCP Server

В коде проверяйте IP запроса через middleware и сравнивайте с белым списком.

Rate limiting на уровне приложения

Используйте middleware для ограничения количества запросов от одного пользователя.

Настройка глобального лимита

В Express.js: const rateLimit = require('express-rate-limit'); app.use(rateLimit({ windowMs: 15 * 60 * 1000, max: 100 })); — 100 запросов за 15 минут.

Лимиты для чувствительных эндпоинтов

Для эндпоинтов, которые создают или удаляют контекст, установите более строгий лимит, например, 10 запросов в минуту.

Ответы при превышении лимита

Возвращайте статус 429 Too Many Requests с понятным сообщением.

Логирование, мониторинг и аудит безопасности

Без логирования вы не узнаете о проблемах, пока не станет поздно. Настроим структурированное логирование и мониторинг.

Частая ошибка: логирование паролей и токенов. Никогда не пишите чувствительные данные в логи. Используйте маскирование.

Настройка структурированного логирования

Логи в JSON удобно парсить и анализировать. Пример конфигурации в Node.js с библиотекой winston:

const winston = require('winston');

const logger = winston.createLogger({

level: 'info',

format: winston.format.json(),

transports: [

new winston.transports.File({ filename: 'mcp.log' })

]

});

Формат логов

Включайте timestamp, уровень, имя пользователя (если аутентифицирован), IP-адрес, эндпоинт и статус ответа.

Уровни логирования

Используйте уровни: error, warn, info, debug. В production пишите только error и warn, чтобы не перегружать диск.

Ротация логов

Настройте ротацию, чтобы логи не занимали всё место. Используйте logrotate на Linux.

Мониторинг метрик

Экспортируйте метрики в Prometheus и визуализируйте в Grafana. Это поможет вовремя заметить аномалии.

Экспорт метрик

Используйте библиотеку prom-client для Node.js или prometheus-flask-exporter для Python. Экспортируйте количество запросов, ошибок, задержки.

Настройка алертов

В Prometheus настройте алерты на высокий уровень ошибок или превышение задержки.

Дашборды Grafana

Создайте дашборд с графиками запросов, ошибок и времени ответа. Это поможет быстро диагностировать проблемы.

Лучшие практики безопасности MCP Server

Безопасность — это непрерывный процесс. Вот что нужно делать регулярно.

Важно: безопасность — это процесс, а не одноразовая настройка. Регулярно проводите аудит.

Регулярные обновления и патчи

Уязвимости в зависимостях — частая причина взломов. Автоматизируйте обновления.

Настройка автоматических обновлений

Используйте Dependabot или Renovate для автоматического создания PR при выходе новых версий.

Мониторинг уязвимостей

Подпишитесь на CVE-уведомления для используемых библиотек. Раз в месяц проверяйте зависимости утилитами типа npm audit или safety.

Изоляция и минимизация привилегий

Запускайте MCP Server в Docker с минимальными правами.

Docker best practices

Используйте read-only файловую систему для контейнера, не запускайте от root. В Dockerfile добавьте: USER nobody.

Настройка non-root пользователя

Если запускаете без Docker, создайте отдельного пользователя mcp и дайте ему права только на нужные директории.

«Безопасность — это не продукт, а процесс. Вы не можете купить коробку с защитой. Вы можете только постоянно улучшать свои практики.» — Брюс Шнайер

Устранение неполадок и отладка безопасности MCP Server

Даже при правильной настройке могут возникнуть проблемы. Вот как их решать.

Совет: при возникновении ошибок проверяйте сначала логи сервера и сетевые настройки. Часто проблема лежит на поверхности.

Проблемы с аутентификацией

Ошибки 401 и 403 — самые частые. Проверьте токен.

Проверка срока действия токена

Убедитесь, что токен не истёк. Используйте онлайн-декодер JWT для проверки поля exp.

Проверка алгоритма подписи

Убедитесь, что клиент и сервер используют один и тот же алгоритм (например, HS256).

Проблемы с SSL/TLS

Ошибки рукопожатия часто связаны с неправильными cipher suites или цепочкой сертификатов.

Проверка цепочки сертификатов

Используйте команду: openssl s_client -connect yourdomain.com:443 -showcerts. Убедитесь, что все сертификаты в цепочке валидны.

Настройка правильных cipher suites

В Nginx добавьте: ssl_ciphers 'ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256';.

Заключение: итоги и дальнейшие шаги

Мы прошли полный путь настройки безопасности MCP Server: от установки до мониторинга и отладки. Теперь ваш сервер защищён от основных угроз. Но не останавливайтесь на достигнутом — безопасность требует постоянного внимания.

Рекомендую изучить документацию по Model Context Protocol и присоединиться к сообществам разработчиков. Если вы хотите автоматизировать тестирование безопасности, обратите внимание на Автоматизацию тестирования с помощью плагинов и CI/CD-интеграций — это поможет встроить проверки в ваш пайплайн.

Не забывайте: регулярно пересматривайте политики безопасности и обновляйте конфигурацию. Угрозы эволюционируют, и ваша защита должна эволюционировать вместе с ними.

Чек-лист безопасности MCP Server

- Проверка HTTPS — убедитесь, что все запросы идут через HTTPS.

- Проверка аутентификации — протестируйте вход с невалидным токеном.

- Проверка rate limiting — отправьте больше запросов, чем разрешено.

- Проверка логирования — убедитесь, что логи пишутся и не содержат чувствительных данных.

Часто задаваемые вопросы

Что такое MCP Server простыми словами?

MCP Server — это сервер, который хранит и предоставляет контекстные данные для AI-агентов. Он работает по протоколу MCP, позволяя агентам получать нужную информацию для ответов.

Обязательно ли использовать JWT для аутентификации?

Нет, можно использовать API-ключи, OAuth2 или даже сертификаты. JWT — это удобный стандарт, но выбор зависит от вашей архитектуры.

Как часто нужно обновлять MCP Server?

Рекомендуется проверять обновления хотя бы раз в месяц. Если вы используете автоматические обновления, это происходит само.

Можно ли запустить MCP Server без Docker?

Да, можно запустить напрямую через Node.js или Python. Но Docker упрощает изоляцию и развёртывание.

Что делать, если сервер упал из-за DDoS-атаки?

Используйте rate limiting, WAF (Web Application Firewall) и облачные сервисы защиты, такие как Cloudflare. Также увеличьте ресурсы сервера.