Как практик, работающий с автоматизацией серверной инфраструктуры, я часто сталкиваюсь с ситуацией, когда стандартных протоколов вроде SSH или RDP уже недостаточно. Они хороши для прямого доступа, но для тонкого управления, массовых операций и интеграции в CI/CD пайплайны нужен другой инструмент.

Именно таким инструментом становится MCP Server — протокол, который многие называют «управляющим слоем» для серверов. В этой статье я разберу, что такое MCP Server, как он работает, где его применять и как настроить, чтобы получить реальную пользу, а не головную боль.

Что такое MCP Server: определение и ключевые понятия

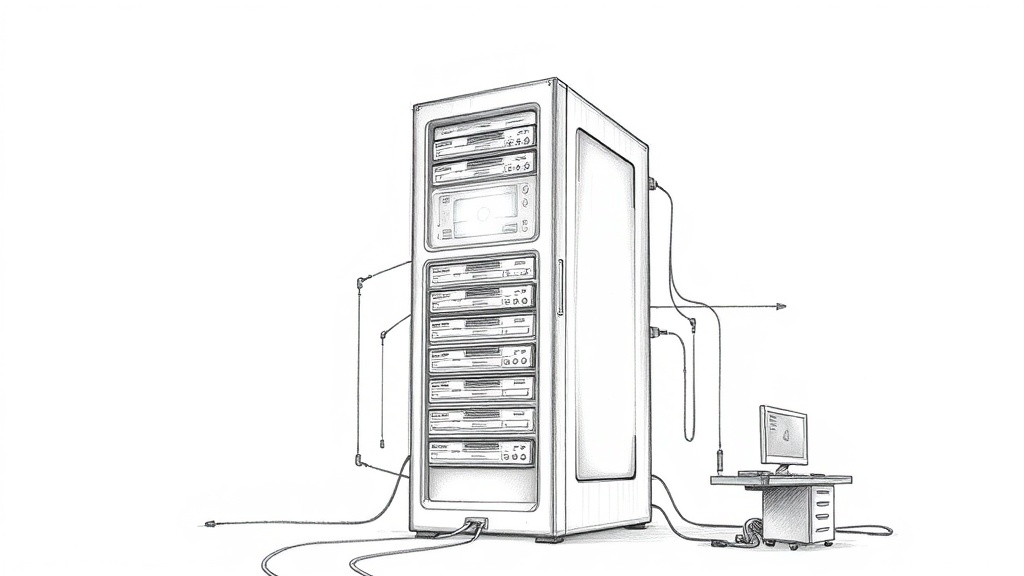

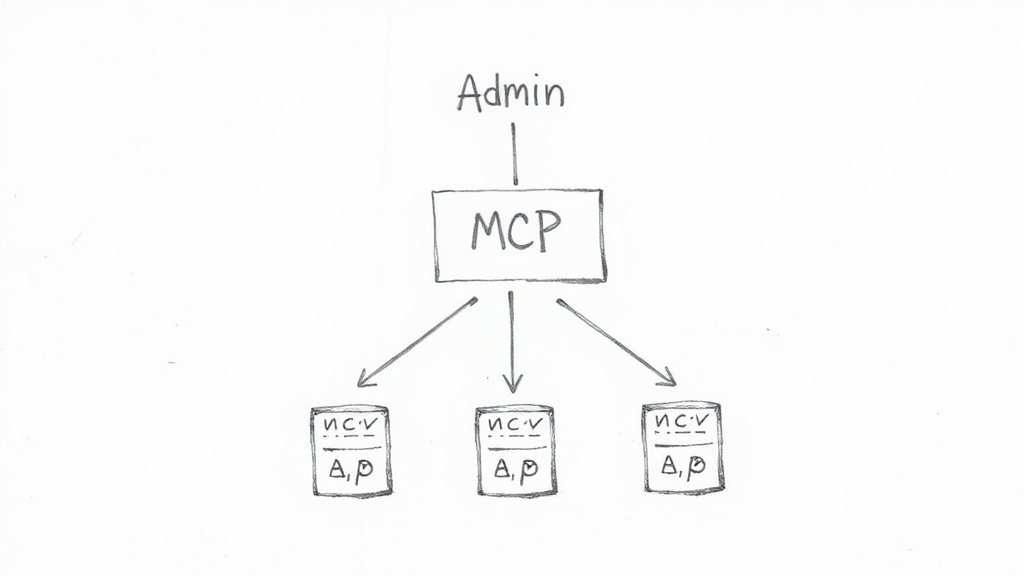

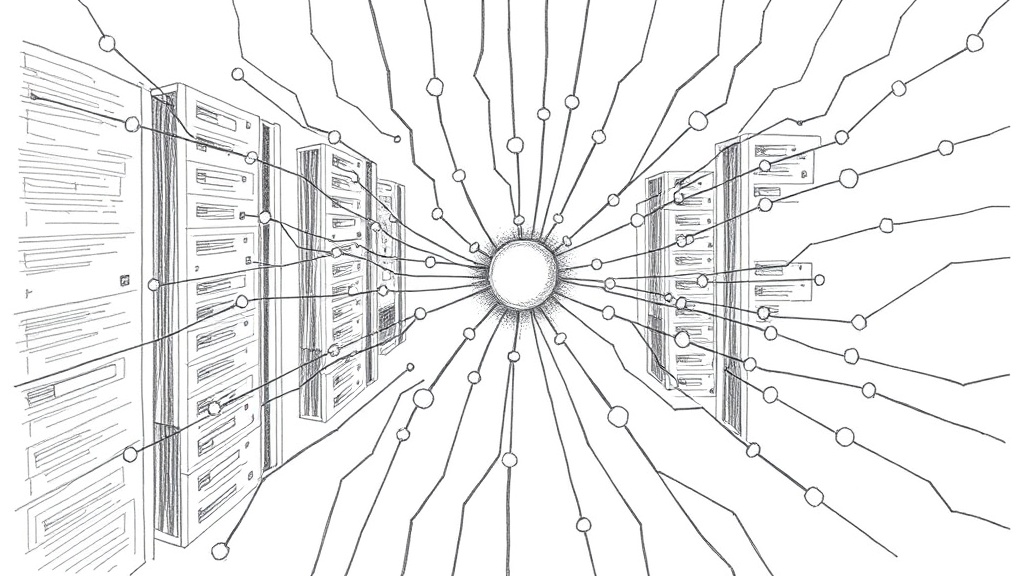

MCP Server — это серверное программное обеспечение, реализующее протокол MCP (Management Control Protocol). Если говорить просто, это промежуточный слой между администратором (или системой автоматизации) и целевыми серверами. Он позволяет выполнять команды, управлять конфигурациями, мониторить состояние и делать это централизованно, с единой точкой входа. В отличие от SSH, где вы подключаетесь напрямую к каждой машине, MCP Server работает как диспетчер: вы отправляете запрос на него, а он уже распределяет задачи по агентам на управляемых узлах. Это сильно упрощает администрирование, особенно когда серверов десятки или сотни.

Важно: MCP Server не является заменой SSH или RDP, а дополняет их, предоставляя более тонкий контроль. SSH остаётся для прямого доступа, а MCP — для автоматизации и централизованного управления.

Ключевая идея MCP — отделить управление от прямого доступа. Вы не даёте каждому инженеру SSH-ключи на все сервера. Вместо этого он подключается к MCP Server, а тот уже выполняет команды от имени служебного пользователя с ограниченными правами. Это резко снижает поверхность атаки и упрощает аудит.

История возникновения MCP

Протокол MCP появился не на пустом месте. Его предшественниками были различные самописные решения для массового управления серверами, которые компании писали для себя. В начале 2010-х, с ростом популярности DevOps и контейнеризации, стала очевидна потребность в стандартизированном протоколе, который бы работал быстрее и безопаснее, чем SSH при массовых операциях. Первая версия MCP была представлена как открытый протокол в 2015 году. Она поддерживала базовые команды, аутентификацию по паролю и простое шифрование.

Первая версия протокола

v1.0 была довольно сырой. Она использовала симметричное шифрование с предустановленным ключом, что делало её уязвимой при компрометации одного узла. Тем не менее, она показала свою эффективность для простых сценариев: массовое выполнение команд на 50–100 серверах занимало секунды, а не минуты, как при последовательном SSH.

Основные изменения в версиях

В v2.0 (2017 год) добавили асимметричное шифрование и сертификаты. v3.0 (2020) принесла поддержку сессий, каналов и плагинов. Текущая стабильная версия — v3.2, которая активно развивается сообществом. Основные улучшения касаются безопасности и производительности: снижена задержка, улучшена обработка ошибок.

Основные термины и компоненты

Чтобы понимать, как всё работает, нужно разобраться с базовыми элементами.

MCP-сервер

Это центральный узел. Он принимает соединения от клиентов (администраторов или систем автоматизации) и от агентов (установленных на управляемых серверах). Сервер хранит конфигурации, ключи, логи. Он же отвечает за маршрутизацию команд и проверку прав доступа.

MCP-клиент

Программа, с которой вы работаете. Это может быть консольная утилита (mcpctl), GUI-приложение или библиотека для интеграции в ваш код. Клиент подключается к серверу, отправляет команды и получает ответы.

MCP-сессия

Сессия — это зашифрованное соединение между клиентом и сервером (или между сервером и агентом). В рамках сессии могут открываться несколько каналов. Каналы — это логические потоки для разных типов данных (команды, файлы, мониторинг). Это позволяет, например, одновременно выполнять команду и передавать файл, не создавая новое соединение.

Как работает MCP Server: архитектура и протокол

Архитектура MCP классическая клиент-серверная, но с важным дополнением — агентами. Агенты — это лёгкие демоны, которые устанавливаются на каждый управляемый сервер. Они постоянно подключены к MCP Server через долгоживущее соединение (обычно WebSocket или собственный протокол поверх TCP). Это позволяет серверу отправлять команды агентам мгновенно, без необходимости устанавливать новое соединение каждый раз.

Важно: MCP использует асимметричное шифрование для защиты канала связи. Все данные передаются только после установления зашифрованного туннеля.

«В одном из проектов мы перешли с SSH-скриптов на MCP. Время выполнения массовой операции (обновление конфигурации на 200 серверах) сократилось с 15 минут до 40 секунд. И это без учёта времени на проверку логов — MCP логирует всё автоматически.» — из опыта автора.

Установление соединения и handshake

Процесс начинается с handshake. Клиент (или агент) инициирует TCP-соединение с сервером (по умолчанию порт 4433). Сервер отправляет свой сертификат. Клиент проверяет его (по CA или по отпечатку, если самоподписанный). Затем происходит обмен ключами по протоколу Диффи-Хеллмана. После этого генерируется сессионный ключ, который используется для симметричного шифрования всего трафика внутри сессии.

Обмен сертификатами

Сертификаты — основа доверия. В production-среде настоятельно рекомендуется использовать сертификаты от доверенного центра сертификации (CA). Самоподписанные сертификаты допустимы только в тестовой среде или в изолированной сети. При handshake клиент проверяет, что сертификат сервера подписан доверенным CA, а также что срок его действия не истёк.

Генерация сессионного ключа

После проверки сертификатов стороны генерируют общий секрет (сессионный ключ) с помощью ECDH (Elliptic-curve Diffie–Hellman). Этот ключ используется для шифрования всех последующих пакетов алгоритмом AES-256-GCM. Это обеспечивает как конфиденциальность, так и целостность данных.

Формат команд и ответов

Все команды в MCP структурированы. Это не просто текст, а бинарный протокол с чёткой структурой. Каждая команда состоит из заголовка и тела. Заголовок содержит: версию протокола, тип команды, идентификатор сессии, длину тела. Тело — это сериализованные данные (обычно JSON или Protobuf).

Заголовок команды

Пример заголовка: версия 3.2, тип команды 0x01 (выполнить команду), ID сессии 12345, длина тела 1024 байта. Это позволяет быстро парсить пакеты на стороне сервера без разбора всего тела.

Тело команды

Тело содержит саму команду. Для выполнения shell-команды это будет JSON вида: {"command": "uptime", "timeout": 30, "targets": ["server1", "server2"]}. Сервер получает команду, проверяет права клиента, затем отправляет её агентам на указанные цели. Агенты выполняют команду и возвращают результат.

Коды ответов

Каждый ответ содержит код: 0 — успех, 1 — ошибка выполнения, 2 — таймаут, 3 — ошибка аутентификации и т.д. Это позволяет автоматизировать обработку ошибок в CI/CD пайплайнах без парсинга stdout.

Преимущества и недостатки MCP Server

Как и любой инструмент, MCP не идеален. Давайте разберём его сильные и слабые стороны.

| Преимущества | Недостатки |

|---|---|

| Высокая скорость массовых операций (долгоживущие соединения) | Сложность первоначальной настройки (нужны сертификаты, настройка агентов) |

| Централизованное управление доступом и аудит | Требуется открытый порт на сервере (4433) и настройка брандмауэра |

| Поддержка шифрования и сертификатов «из коробки» | Меньшая распространённость и сообщество по сравнению с SSH |

| Возможность интеграции с CI/CD (Jenkins, GitLab) | Ограниченная поддержка на Windows (агент есть, но функциональность уже) |

| Низкая задержка благодаря постоянному соединению | Требует дополнительных ресурсов на сервере (память для хранения сессий) |

Совет: Если у вас меньше 10 серверов и нет потребности в автоматизации, MCP может быть избыточен. SSH + Ansible справятся не хуже. MCP раскрывается на масштабах от 50+ узлов или при жёстких требованиях к безопасности и аудиту.

Сравнение с другими протоколами (SSH, RDP, HTTP)

Чтобы понять, когда MCP действительно нужен, сравним его с основными альтернативами.

| Критерий | MCP | SSH | RDP | HTTP (API) |

|---|---|---|---|---|

| Безопасность (шифрование) | Высокая (AES-256-GCM + сертификаты) | Высокая (AES, но сложнее с управлением ключами) | Средняя (зависит от настройки) | Зависит от реализации (HTTPS) |

| Скорость массовых операций | Очень высокая (постоянные соединения) | Низкая (каждое соединение новое) | Низкая (графический протокол) | Средняя (зависит от архитектуры) |

| Функциональность | Управление, мониторинг, передача файлов | Управление, передача файлов, туннели | Графический доступ | Только API-вызовы |

| Сложность настройки | Высокая (нужны агенты, сертификаты) | Низкая (встроен в ОС) | Средняя (настройка шлюза) | Средняя (разработка API) |

| Аудит и логирование | Встроенный, детальный | Требует дополнительных инструментов (auditd) | Ограниченный | Зависит от реализации |

MCP vs SSH

SSH — это швейцарский нож. Он есть везде, он простой. Но когда нужно выполнить команду на 100 серверах, SSH превращается в проблему: 100 последовательных соединений, каждое с handshake, аутентификацией. MCP делает это параллельно через агентов. Если вам нужен массовый запуск, MCP выигрывает. Если нужно зайти на один сервер и что-то поправить — SSH удобнее.

MCP vs RDP

RDP — для графического доступа к Windows-серверам. MCP — для управления Linux/Unix-серверами через командную строку. Они не конкурируют, а дополняют друг друга. MCP не умеет показывать рабочий стол. RDP не умеет выполнять команды массово.

MCP vs HTTP

HTTP (REST API) — это стандарт для интеграции приложений. MCP — это протокол для управления серверами. Если у вас есть веб-сервер, который отдаёт API, это не MCP. MCP — это именно протокол управления, а не передачи данных общего назначения.

Примеры использования MCP Server

MCP особенно полезен в средах с высокими требованиями к безопасности и автоматизации. Рассмотрим несколько реальных сценариев.

Важно: MCP особенно полезен в средах с высокими требованиями к безопасности, где нужно централизованно управлять доступом и аудитом.

Управление серверной инфраструктурой

Представьте, что у вас 200 серверов в дата-центре. Вам нужно обновить конфигурацию Nginx на всех. С SSH вы бы писали скрипт с циклом, ждали бы 15 минут, потом проверяли бы каждый лог. С MCP вы отправляете одну команду на сервер, он распределяет её по агентам, и через 30 секунд вы получаете отчёт: на 198 серверах успешно, на 2 — ошибка (и сразу видите, какая). Это экономит часы работы.

Массовое выполнение команд

Команда может быть любой: systemctl restart nginx, apt update && apt upgrade -y, curl -s http://healthcheck. MCP поддерживает шаблоны целей: можно выполнить команду на всех серверах с тегом «web», или на конкретном списке.

Удаленная настройка

MCP позволяет не только выполнять команды, но и передавать файлы. Вы можете отправить новый конфигурационный файл на группу серверов и затем выполнить команду перезагрузки сервиса. Всё это в одной сессии, с полным логированием.

Автоматизация CI/CD процессов

MCP отлично интегрируется в пайплайны. Вместо того чтобы давать CI-системе (Jenkins, GitLab CI) SSH-ключи на все сервера, вы даёте ей доступ только к MCP Server. Это безопаснее: ключи CI-системы не имеют прямого доступа к production. Если CI-систему взломают, злоумышленник сможет отправить команды только через MCP, где всё логируется и можно быстро заблокировать доступ.

Интеграция с Jenkins

Пример: в Jenkins-пайплайне после сборки вы вызываете mcpctl с командой развертывания: mcpctl exec -target prod-web -command "deploy.sh --version ${BUILD_ID}". MCP Server проверяет, что Jenkins имеет право выполнять команды на группе «prod-web», и отправляет команду агентам. Если что-то пошло не так, пайплайн получает код ошибки и может откатить изменения.

Интеграция с GitLab CI

Аналогично: в .gitlab-ci.yml вы добавляете шаг: script: mcpctl exec -target staging -command "docker-compose pull && docker-compose up -d". MCP обеспечивает единую точку управления для всех сред.

Как установить и настроить MCP Server: пошаговое руководство

Рассмотрим установку на Ubuntu 22.04. Это типовой сценарий для СНГ: многие компании используют Ubuntu на серверах.

Важно: Перед началом убедитесь, что порт 4433 (или другой, который вы выберете) открыт в брандмауэре. На Ubuntu это делается через ufw: sudo ufw allow 4433/tcp.

Установка MCP Server на Ubuntu 22.04

Официальный репозиторий MCP поддерживает Ubuntu. Установка состоит из нескольких шагов.

Добавление репозитория

Сначала добавляем GPG-ключ и репозиторий:

wget -qO- https://mcp-server.io/keys/mcp.asc | sudo apt-key add -

echo "deb https://mcp-server.io/apt stable main" | sudo tee /etc/apt/sources.list.d/mcp.list

Установка пакета

Обновляем список пакетов и устанавливаем:

sudo apt update && sudo apt install mcp-server

Пакет включает сам сервер, утилиту mcpctl и вспомогательные скрипты.

Запуск и проверка статуса

После установки запускаем сервер как службу systemd:

sudo systemctl enable mcp-server && sudo systemctl start mcp-server

Проверяем статус: sudo systemctl status mcp-server. Если всё хорошо, вы увидите «active (running)».

Настройка аутентификации и авторизации

Базовая установка включает только сервер. Теперь нужно создать пользователей и ключи.

Создание пользователя mcpadmin

Создаём системного пользователя, от имени которого будет работать сервер (обычно это делается автоматически, но можно создать отдельного):

sudo useradd -r -s /bin/false mcpadmin

Этот пользователь не должен иметь shell-доступа к системе.

Генерация ключей

Генерируем ключи для сервера (если нет сертификатов от CA):

sudo mcp-server cert generate --out /etc/mcp-server/certs

Эта команда создаст самоподписанный сертификат и ключ. Для production лучше заменить их на сертификаты от Let’s Encrypt или другого CA.

Настройка файла конфигурации

Файл конфигурации находится в /etc/mcp-server/config.yaml. Пример минимальной настройки:

listen: "0.0.0.0:4433"

cert_file: "/etc/mcp-server/certs/server.crt"

key_file: "/etc/mcp-server/certs/server.key"

auth_method: "certificate"

users:

- name: "admin"

groups: ["admins"]

cert_fingerprint: "SHA256:..."

После редактирования перезапускаем сервер: sudo systemctl restart mcp-server.

Безопасность MCP Server: лучшие практики

Безопасность — это не только шифрование. Это целый комплекс мер. MCP даёт инструменты, но настраивать их нужно правильно.

Частая ошибка: Использование самоподписанных сертификатов в production. Это создаёт риск man-in-the-middle атаки, если злоумышленник сможет подменить сертификат. Всегда используйте сертификаты от доверенного CA.

Шифрование и сертификаты

MCP поддерживает только шифрованные соединения. Отключить шифрование нельзя — это архитектурное решение. Но важно правильно настроить сертификаты.

Выбор центра сертификации

Для внутренней инфраструктуры можно использовать собственный CA (например, на базе OpenSSL или HashiCorp Vault). Для внешних сервисов — Let’s Encrypt (бесплатно) или коммерческие CA. Главное, чтобы все клиенты и агенты доверяли этому CA.

Настройка TLS в конфигурации

Убедитесь, что в конфигурации указаны правильные пути к сертификатам и что сервер использует только современные версии TLS (1.2 и выше). MCP автоматически выбирает наиболее безопасный набор шифров, но вы можете ограничить его в конфиге.

Мониторинг и аудит

MCP логирует каждое действие: кто, когда, какую команду выполнил, на каких целях, какой был результат. Эти логи нужно хранить и анализировать.

Настройка логов

Логи пишутся в /var/log/mcp-server/. Вы можете настроить ротацию логов через logrotate. Рекомендуется хранить логи не менее 90 дней для соответствия требованиям комплаенса.

Интеграция с SIEM системами

MCP поддерживает отправку логов в syslog. Вы можете настроить forwarding в Splunk, ELK или другую SIEM-систему. Это позволит выявлять аномалии: например, если администратор вдруг начал выполнять команды на серверах, к которым у него нет доступа, или если команды выполняются в нерабочее время.

Часто задаваемые вопросы (FAQ) по MCP Server

Общие вопросы

Совместим ли MCP с Windows?

Да, агент MCP доступен для Windows Server 2016 и выше. Однако функциональность немного урезана: нет поддержки некоторых типов команд (например, работа с контейнерами Docker через MCP на Windows пока экспериментальная). Для управления Linux-серверами MCP подходит лучше.

Как обновить MCP Server?

Обновление через apt: sudo apt update && sudo apt upgrade mcp-server. После обновления перезапустите службу: sudo systemctl restart mcp-server. Агенты обновляются отдельно, но обычно они обратно совместимы с сервером в пределах мажорной версии.

Проблемы и их решение

Ошибка подключения: timeout

Причина: сервер не доступен по сети. Проверьте, открыт ли порт 4433 в брандмауэре (ufw, iptables, security group в облаке). Также проверьте, что сервер слушает на правильном интерфейсе (в конфиге listen: "0.0.0.0:4433" для всех интерфейсов).

Ошибка аутентификации

Причина: несовпадение отпечатка сертификата или неверный сертификат клиента. Проверьте, что сертификат клиента подписан тем же CA, что и сервер, и что отпечаток добавлен в конфигурацию сервера. Используйте команду openssl x509 -fingerprint -in client.crt для получения отпечатка.

Если вы хотите углубиться в тему автоматизации, рекомендую прочитать статью Плагины, расширения и CI/CD-интеграции: автоматизация рабочих процессов. Также стоит обратить внимание на Этика, безопасность и ограничения ИИ-кода: вызовы — это поможет лучше понять контекст безопасности. И наконец, Обзор IDE с AI-интеграцией: сравнение инструментов 2026 даст представление о современных инструментах разработки, которые могут работать с MCP.