Как практик, работающий с DevOps-процессами и автоматизацией сборок, я часто вижу одну и ту же боль: команды тратят до 30% времени на рутину — ручной запуск тестов, деплой по ssh, проверку кода линтером «на глаз». Плагины и расширения для IDE и CI/CD-систем позволяют превратить эти действия в цепочку автоматических шагов.

В этой статье разберу, какие инструменты реально работают, как их связать в единый пайплайн и где чаще всего спотыкаются даже опытные инженеры.

Автоматизация рабочих процессов — это не про замену людей, а про снятие с них операционной нагрузки. Когда каждый коммит проходит линтинг, тесты и сборку без участия разработчика, команда может сосредоточиться на архитектуре и бизнес-логике.

Введение: зачем автоматизировать рабочие процессы с помощью плагинов и CI/CD?

Представьте типичный день разработчика: написал код, запустил линтер вручную, запустил тесты, собрал проект, задеплоил на staging. Если что-то пошло не так — ищешь ошибку в логах, правишь, повторяешь цикл. При этом каждый шаг — потенциальный источник человеческой ошибки: забыл запустить тесты, не обновил зависимости, деплойнул не ту версию.

Важно: автоматизация не заменяет людей, а освобождает их для более сложных задач. Хорошо настроенный пайплайн — это как автопилот: он берёт на себя рутину, но контроль остаётся за пилотом.

Плагины и расширения — это «кирпичики», из которых строится автоматизация. Они встраиваются в среду разработки (IDE) или в CI/CD-систему и добавляют конкретную функцию: проверить стиль кода, собрать Docker-образ, отправить уведомление в Slack. CI/CD-интеграции связывают эти кирпичики в работающий конвейер.

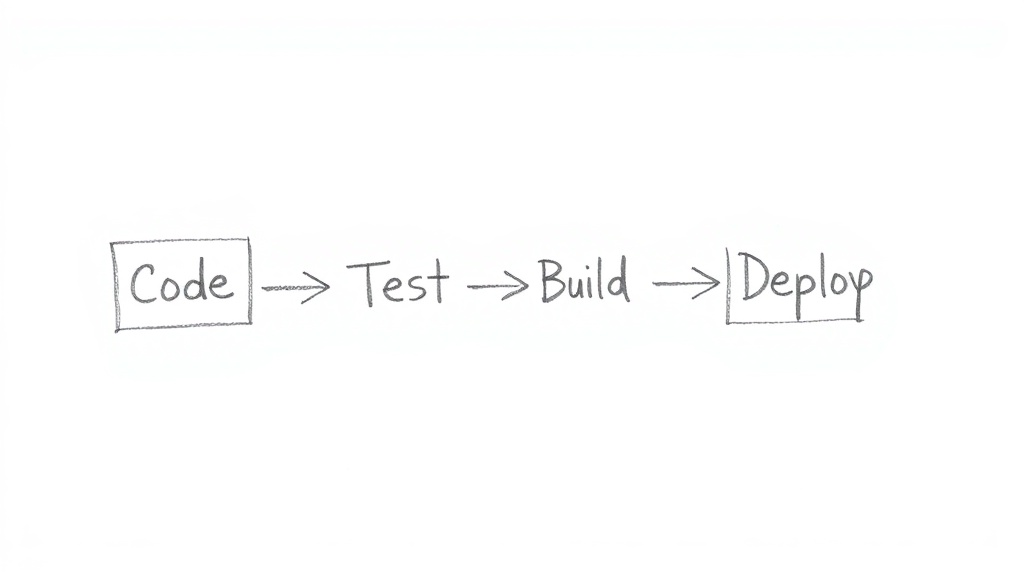

Что такое автоматизация рабочих процессов?

Автоматизация рабочих процессов (workflow automation) — это набор инструментов и практик, которые позволяют выполнять повторяющиеся задачи без ручного вмешательства. В разработке ПО типовой цикл выглядит так: код → сборка → тестирование → деплой. Каждый этап можно автоматизировать с помощью плагинов и CI/CD-систем.

Примеры ручных процессов

- Запуск линтера перед каждым коммитом

- Сборка проекта вручную после каждого изменения

- Деплой на сервер через FTP или SCP

- Создание changelog и тегов релиза

Преимущества автоматизации

- Снижение количества ошибок, связанных с человеческим фактором

- Ускорение цикла разработки (от коммита до деплоя)

- Повышение прозрачности: каждый шаг логируется и виден команде

- Освобождение времени разработчиков для более сложных задач

Роль плагинов и расширений в автоматизации

Плагины — это программы, которые расширяют функциональность основной системы. В контексте автоматизации они работают на двух уровнях:

- Локальный уровень (IDE): плагины для VS Code, IntelliJ IDEA, PyCharm. Они запускаются на машине разработчика и автоматизируют действия до коммита — линтинг, форматирование, запуск тестов.

- Серверный уровень (CI/CD): плагины для Jenkins, GitHub Actions, GitLab CI. Они выполняются в среде непрерывной интеграции и автоматизируют сборку, тестирование, деплой.

Плагины для разработки

В экосистеме VS Code есть тысячи расширений. ESLint подсвечивает ошибки в реальном времени, Prettier форматирует код при сохранении, GitLens показывает историю изменений. В IntelliJ IDEA аналогичные функции выполняют встроенные инспекции и плагины типа SonarLint. Эти инструменты работают на локальной машине и помогают поймать проблемы до того, как код попадёт в репозиторий.

Расширения для CI/CD

Jenkins — классика, но его плагины (например, Docker Pipeline, Git, Slack Notification) превращают его в мощный оркестратор. GitHub Actions предлагает готовые actions из маркетплейса: checkout, setup-node, docker-build-push. GitLab CI использует шаблоны (templates) и кастомные образы. Каждое расширение решает конкретную задачу — от клонирования репозитория до деплоя в Kubernetes.

Основные типы плагинов и расширений для автоматизации

Все плагины можно разделить на несколько категорий по этапу жизненного цикла разработки. Понимание этой классификации поможет не захламлять проект лишними инструментами.

Важно: выбирайте плагины, которые активно поддерживаются и имеют хорошую документацию. Мёртвый плагин — это потенциальная дыра в безопасности и головная боль при обновлении.

| Категория | Примеры плагинов | Где используется |

|---|---|---|

| Качество кода | ESLint, Prettier, SonarLint, Checkstyle | IDE + CI/CD (линтинг, статический анализ) |

| Сборка | Maven Surefire, Gradle Build Scan, npm ci | CI/CD (компиляция, упаковка) |

| Тестирование | Jest, Cypress, Selenium, JUnit | IDE + CI/CD (unit, integration, e2e) |

| Деплой и инфраструктура | Docker Buildx, Kubernetes plugin, Terraform | CI/CD (развёртывание, оркестрация) |

| Мониторинг и уведомления | Slack Notification, Datadog, Grafana | CI/CD (логи, метрики, алерты) |

Плагины для улучшения качества кода

Линтеры и форматеры — первый эшелон обороны. Они работают на локальной машине и в CI/CD. Например, ESLint в VS Code подсвечивает ошибки, а в GitHub Actions можно добавить шаг, который проверяет код на соответствие правилам. Если линтер найдёт ошибку — пайплайн упадёт, и код не попадёт в основную ветку.

ESLint и Prettier в VS Code

Установка плагинов через Extensions Marketplace занимает минуту. ESLint настраивается через конфигурационный файл (.eslintrc), Prettier — через .prettierrc. В пайплайне GitHub Actions можно запустить их так: npx eslint src/ и npx prettier --check src/. Если код не соответствует стандартам — пайплайн завершится с ошибкой.

SonarQube плагин для Jenkins

SonarQube — это платформа для непрерывного анализа кода. Её плагин для Jenkins интегрирует анализ в пайплайн: после сборки запускается сканирование, результаты отправляются на сервер SonarQube. Разработчик видит долги, уязвимости, дублирование кода. В типовой практике Jenkinsfile выглядит так:

stage(‘SonarQube analysis’) { steps { withSonarQubeEnv(‘SonarQube’) { sh ‘mvn sonar:sonar’ } } }

Это позволяет поддерживать качество кода на уровне, не отвлекая разработчиков на ручные проверки.

Расширения для автоматизации сборки

Сборка проекта — это процесс компиляции, упаковки и управления зависимостями. Плагины для Maven, Gradle, npm автоматизируют рутинные операции: скачивание библиотек, компиляция, создание артефакта.

Maven Surefire Plugin

Этот плагин запускает unit-тесты в процессе сборки. Он интегрируется с JUnit и TestNG. Конфигурация в pom.xml: указать версию плагина, настройки отчётов. В CI/CD (например, Jenkins) Maven автоматически запускает Surefire на этапе test. Если тесты падают — сборка считается неудачной.

Gradle Build Scan

Gradle Build Scan — это расширение, которое собирает детальную информацию о каждом запуске сборки: время выполнения, зависимости, ошибки. В CI/CD его можно включить через флаг --scan. Результат — ссылка на отчёт, где видно, какие шаги заняли больше всего времени. Это помогает оптимизировать пайплайн.

Плагины для автоматизации тестирования

Тестирование — самая затратная по времени часть пайплайна. Плагины помогают запускать тесты параллельно, генерировать отчёты и интегрироваться с CI/CD.

Jest в GitHub Actions

Jest — популярный фреймворк для тестирования JavaScript. В GitHub Actions его можно запустить через action actions/setup-node и команду npm test. Если тесты падают — workflow завершается с ошибкой. Можно настроить параллельный запуск тестов по матрице (matrix strategy) для разных версий Node.js.

Cypress Dashboard

Cypress — инструмент для e2e-тестирования. Его плагин для CI/CD (Cypress Dashboard) позволяет записывать видео прохождения тестов, видеть скриншоты ошибок и анализировать стабильность тестов. В GitHub Actions используется action cypress-io/github-action. Это ускоряет отладку, потому что не нужно перезапускать тесты локально.

Расширения для деплоя и инфраструктуры

Деплой — финальный этап. Плагины для Docker, Kubernetes, Terraform автоматизируют развёртывание и управление инфраструктурой.

Docker Buildx

Buildx — это плагин для Docker, который позволяет собирать образы для разных архитектур (amd64, arm64) и использовать кэширование. В CI/CD (например, GitHub Actions) можно использовать action docker/setup-buildx-action и docker/build-push-action. Это ускоряет сборку за счёт кэша и упрощает публикацию в registry.

Kubernetes plugin for Jenkins

Плагин Kubernetes для Jenkins позволяет динамически создавать поды для выполнения задач. Вместо того чтобы держать фиксированный набор агентов, Jenkins создаёт поды на лету, запускает в них сборку и удаляет. Это экономит ресурсы кластера. Конфигурация задаётся в Jenkinsfile через podTemplate.

CI/CD-интеграции: как соединить инструменты в единый пайплайн

Сами по себе плагины — это пазлы. Чтобы получить работающую картину, нужно собрать их в пайплайн. CI/CD-интеграции — это способ связать разные инструменты: репозиторий, сборщик, тесты, деплой, уведомления.

Важно: при интеграции учитывайте совместимость версий и лицензии плагинов. Например, некоторые actions из GitHub Marketplace могут требовать определённую версию Node.js или Docker.

Популярные CI/CD-платформы и их экосистемы

Каждая платформа предлагает свой набор инструментов и маркетплейс плагинов.

| Платформа | Маркетплейс/Index | Особенности |

|---|---|---|

| GitHub Actions | GitHub Actions Marketplace | Тысячи actions, интеграция с GitHub, YAML-конфигурация |

| GitLab CI | Встроенные шаблоны и кастомные образы | Встроенный registry, авто-девопс, Kubernetes интеграция |

| Jenkins | Jenkins Plugin Index | 1800+ плагинов, гибкая настройка, Groovy DSL |

| CircleCI | Orbs (готовые конфигурации) | Быстрая настройка, кэширование, параллелизм |

Для небольших проектов часто используют GitHub Actions — он прост в настройке и не требует отдельного сервера. Jenkins остаётся стандартом для Enterprise, где нужна кастомизация и интеграция с legacy-системами.

GitHub Actions Marketplace

Маркетплейс GitHub Actions содержит тысячи готовых решений. Например, action actions/checkout клонирует репозиторий, docker/build-push-action собирает и публикует Docker-образ. Каждый action — это, по сути, плагин, который можно вставить в workflow.

Jenkins Plugin Index

Jenkins Plugin Index — это каталог с описанием, версиями и зависимостями. Перед установкой плагина стоит проверить его совместимость с версией Jenkins и наличие обновлений. Некоторые плагины могут конфликтовать (например, два плагина для управления секретами).

Пример интеграции: GitHub Actions + Docker + Slack

Рассмотрим типовой сценарий: при пуше в ветку main нужно собрать Docker-образ, опубликовать его в Docker Hub и отправить уведомление в Slack.

Настройка workflow

Создаём файл .github/workflows/deploy.yml:

name: Build and Deploy

on: push: branches: [ main ]

jobs: build: runs-on: ubuntu-latest steps:

— uses: actions/checkout@v4

— name: Build Docker image

run: docker build -t myapp:latest .

— name: Push to Docker Hub

uses: docker/build-push-action@v5

with: push: true tags: user/myapp:latest

— name: Notify Slack

uses: slackapi/slack-github-action@v1

with: payload: ‘{«text»:»Deployed!»}’

Этот workflow автоматически запускается при каждом пуше в main. Docker-образ собирается, публикуется, и команда получает уведомление.

Деплой на сервер

Если нужно задеплоить на сервер, можно добавить шаг с SSH или использовать action appleboy/ssh-action. Например, после публикации образа выполнить команду на сервере: docker pull user/myapp:latest && docker-compose up -d.

Интеграция с системами управления проектами

Плагины для Jira, Trello, Asana связывают коммиты и задачи. Например, Jenkins-плагин для Jira автоматически обновляет статус задачи, если коммит содержит её идентификатор.

Jira plugin for Jenkins

Плагин позволяет привязать сборку к задаче Jira. Если сборка падает, задача переходит в статус «В работе». Если успешна — в «Готово». Это избавляет от ручного обновления статусов.

GitLab integration with Jira

GitLab имеет встроенную интеграцию с Jira: в комментариях к коммитам можно указывать JIRA-123, и GitLab автоматически связывает коммит с задачей. В CI/CD можно добавить шаг, который проверяет, что все коммиты привязаны к задачам.

Пошаговая инструкция по настройке автоматизации с помощью плагинов

Разберём конкретный сценарий: Node.js проект, GitHub Actions, линтинг, тесты, деплой на staging. Инструкция подходит для любого проекта, где есть package.json.

Совет: перед настройкой убедитесь, что у вас есть права на установку плагинов и доступ к репозиторию. В GitHub Actions достаточно прав на запись в репозиторий.

Шаг 1: Определите цели автоматизации

Запишите, какие процессы вы хотите автоматизировать. Для примера: линтинг (ESLint), unit-тесты (Jest), деплой на staging (Docker + SSH).

Пример: линтинг, unit-тесты, деплой на staging

Цели:

— При каждом пуше в любую ветку: запуск ESLint и Jest.

— При пуше в main: дополнительно сборка Docker-образа и деплой на staging-сервер.

Шаг 2: Выберите CI/CD-платформу и установите необходимые плагины

Для GitHub Actions не нужно ничего устанавливать — actions уже есть в маркетплейсе. Для Jenkins потребуется установить плагины через Plugin Manager: Git, Docker Pipeline, Slack Notification.

Установка плагинов через интерфейс

В Jenkins: «Manage Jenkins» → «Manage Plugins» → «Available» → найти плагин → «Install without restart». После установки перезапустить Jenkins или перезагрузить конфигурацию.

Проверка совместимости

Перед установкой проверьте, что плагин совместим с вашей версией Jenkins. Информация есть на странице плагина в Plugin Index. Для GitHub Actions совместимость обычно указана в README action.

Шаг 3: Настройте конфигурацию пайплайна

Создайте файл .github/workflows/ci.yml:

name: CI

on: [push, pull_request]

jobs: build: runs-on: ubuntu-latest steps:

— uses: actions/checkout@v4

— uses: actions/setup-node@v4 with: node-version: ’18’

— run: npm ci

— run: npx eslint src/

— run: npm test

— name: Build Docker image

if: github.ref == ‘refs/heads/main’

run: docker build -t myapp:latest .

Для Jenkins используйте Jenkinsfile:

pipeline { agent any stages { stage(‘Checkout’) { steps { git ‘https://github.com/user/repo.git’ } } stage(‘Lint’) { steps { sh ‘npx eslint src/’ } } stage(‘Test’) { steps { sh ‘npm test’ } } stage(‘Build’) { steps { sh ‘docker build -t myapp:latest .’ } } } }

Использование секретов

Для деплоя на сервер нужны SSH-ключи или пароли. В GitHub Actions секреты добавляются через Settings → Secrets and variables → Actions. В Jenkins — через Credentials. В workflow используйте secrets.MY_SECRET.

Шаг 4: Протестируйте и запустите пайплайн

Запушьте изменения в репозиторий. В GitHub Actions вкладка Actions покажет запуск workflow. Проверьте логи: если линтер нашёл ошибки, пайплайн упадёт. Исправьте код, запушьте снова. После успешного прохождения пайплайн дойдёт до деплоя.

Мониторинг выполнения

В GitHub Actions есть вкладка «Actions» с историей запусков. Можно настроить уведомления на email или через Slack. В Jenkins — встроенный мониторинг и плагины для уведомлений.

Обработка ошибок

Если пайплайн упал, смотрите логи. Частые ошибки: неправильные пути, отсутствие зависимостей, неверные секреты. Используйте continue-on-error: true для необязательных шагов (например, уведомления), чтобы они не блокировали остальные.

Лучшие практики использования плагинов и расширений в CI/CD

За годы работы с CI/CD я выработал несколько правил, которые помогают избежать типовых проблем.

Важно: регулярно обновляйте плагины и проверяйте их на уязвимости. Устаревший плагин — это риск для безопасности и стабильности пайплайна.

Выбор надежных плагинов

Не все плагины одинаково полезны. Критерии выбора:

- Популярность: количество звёзд, загрузок, активных пользователей.

- Частота обновлений: если последний релиз был 2 года назад, лучше поискать альтернативу.

- Поддержка сообщества: наличие issue, pull requests, документации.

Проверка рейтинга

В Jenkins Plugin Index есть рейтинг и количество установок. В GitHub Marketplace — звёзды и количество использований. Если у плагина меньше 100 звёзд, стоит отнестись к нему с осторожностью.

Чтение отзывов

Перед установкой прочитайте issues на GitHub. Если много открытых багов без ответа — плагин, вероятно, заброшен.

Управление версиями и зависимостями

Фиксируйте версии плагинов, чтобы избежать неожиданных изменений при обновлении.

package-lock.json

Для Node.js проектов используйте package-lock.json или yarn.lock. В CI/CD запускайте npm ci вместо npm install — это гарантирует, что версии зависимостей будут те же, что и локально.

Gradle lock

Для Gradle используйте --lock-file или плагин gradle-lockfile. Это фиксирует версии всех зависимостей, включая транзитивные.

Безопасность при использовании плагинов

Плагины могут иметь доступ к секретам и файловой системе. Ограничьте их права.

Принцип наименьших привилегий

В GitHub Actions используйте permissions: в workflow, чтобы ограничить доступ. Например, permissions: contents: read — только чтение репозитория. В Jenkins настройте права для каждого плагина через «Manage Jenkins» → «Configure Global Security».

Интеграция с Snyk

Snyk сканирует зависимости на уязвимости. В CI/CD можно добавить шаг: snyk test. Если найдена критическая уязвимость — пайплайн упадёт. Это автоматизирует проверку безопасности.

Частые ошибки и как их избежать

Даже опытные команды допускают ошибки при настройке автоматизации. Вот самые распространённые.

Частая ошибка: установка слишком большого количества плагинов. Каждый плагин увеличивает время запуска пайплайна и риск конфликтов.

Конфликт плагинов

Два плагина могут конфликтовать, если они пытаются изменить один и тот же ресурс. Например, два линтера (ESLint и JSHint) или два плагина для управления секретами.

Определение конфликтов

Если после установки нового плагина пайплайн начал падать без явной причины, проверьте логи на наличие ошибок ClassNotFoundException или NoSuchMethodError. Это типичные признаки конфликта.

Отключение лишних плагинов

Удалите неиспользуемые плагины. В Jenkins это можно сделать через Plugin Manager. В GitHub Actions просто удалите action из workflow.

Замедление пайплайна из-за плагинов

Некоторые плагины выполняют тяжёлые операции (например, полное сканирование кода). Это может замедлить пайплайн до неприемлемого уровня.

Анализ времени выполнения

В GitHub Actions есть вкладка «Timing» для каждого шага. В Jenkins — плагин «Build Time Trend». Посмотрите, какие шаги занимают больше всего времени, и оптимизируйте их.

Настройка кэша

Кэширование зависимостей — самый эффективный способ ускорить пайплайн. В GitHub Actions используйте action actions/cache. Например, кэшируйте node_modules или .gradle. Это сокращает время установки зависимостей с минут до секунд.

Заключение: будущее автоматизации с плагинами и CI/CD

Автоматизация рабочих процессов — это не разовая задача, а непрерывный процесс. Плагины и расширения — это инструменты, которые помогают её реализовать. CI/CD-интеграции связывают эти инструменты в единый пайплайн, который работает без участия человека.

Важно: автоматизация — это непрерывный процесс, а не разовая задача. Начинайте с малого: автоматизируйте линтинг и тесты, затем добавляйте сборку и деплой.

Тренды, которые я вижу: AI-плагины (автоисправление кода, генерация тестов), low-code CI/CD (визуальное конструирование пайплайнов), serverless CI/CD (запуск без выделенных серверов). Уже сейчас есть плагины, которые предлагают исправления от ChatGPT. В будущем автоматизация станет ещё более интеллектуальной.

Основные выводы

- Плагины и расширения — ключ к эффективной автоматизации. Они покрывают все этапы: от линтинга до деплоя.

- CI/CD интеграции связывают инструменты в единый процесс. GitHub Actions, Jenkins, GitLab CI — каждый имеет свои сильные стороны.

- Начинайте с малого: автоматизируйте один процесс, затем постепенно расширяйте.

Рекомендации по началу

Выберите один проект и настройте минимальный пайплайн: линтинг + тесты. Когда привыкнете, добавьте сборку и деплой. Используйте Освоение Cursor и Claude: инструменты для работы с ИИ для изучения AI-ассистентов, которые могут помочь в написании конфигураций.

Тренды и прогнозы

Искусственный интеллект уже проникает в плагины. Например, плагины для VS Code с AI-автодополнением (Copilot) или для CI/CD с автоисправлением ошибок. Serverless CI/CD (например, AWS CodeBuild) позволяет не думать об инфраструктуре. Low-code решения (например, GitLab Auto DevOps) упрощают настройку для новичков.

AI-ассистенты

Плагины типа GitHub Copilot или Tabnine помогают писать код быстрее. В будущем они смогут автоматически исправлять ошибки и генерировать тесты. Это следующий уровень автоматизации.

Serverless пайплайны

Serverless CI/CD (например, Google Cloud Build, AWS CodePipeline) автоматически масштабируются и не требуют управления серверами. Это снижает порог входа для автоматизации.

Если вы только начинаете путь автоматизации, рекомендую изучить MCP Server: архитектура, настройка и практическое применение — это поможет понять, как работают серверные плагины. А для углублённого изучения CI/CD-интеграций — Плагины, расширения и CI/CD-интеграции: инструменты для автоматизации.

Часто задаваемые вопросы

Как выбрать между Jenkins и GitHub Actions?

Если у вас небольшой проект и вы используете GitHub — выбирайте GitHub Actions. Он прост, не требует сервера и имеет богатый маркетплейс. Jenkins подходит для Enterprise, где нужна кастомизация, интеграция с legacy-системами и строгие политики безопасности.

Нужно ли устанавливать плагины для IDE, если есть CI/CD?

Да, плагины для IDE работают на локальной машине и помогают поймать ошибки до коммита. CI/CD — это второй уровень защиты. Вместе они дают максимальный эффект.

Как часто нужно обновлять плагины?

Рекомендую обновлять плагины раз в месяц. Перед обновлением проверяйте changelog и тестируйте в изолированной среде. Автоматические обновления могут сломать пайплайн.

Что делать, если плагин конфликтует с другим?

Определите, какие плагины конфликтуют, по логам ошибок. Удалите один из них или настройте приоритеты. В Jenkins можно отключить плагин через Plugin Manager без удаления.

Можно ли автоматизировать деплой без Docker?

Да, можно использовать SSH, rsync, Ansible или Terraform. Docker упрощает процесс, но не обязателен. Выбирайте инструмент под свою инфраструктуру.