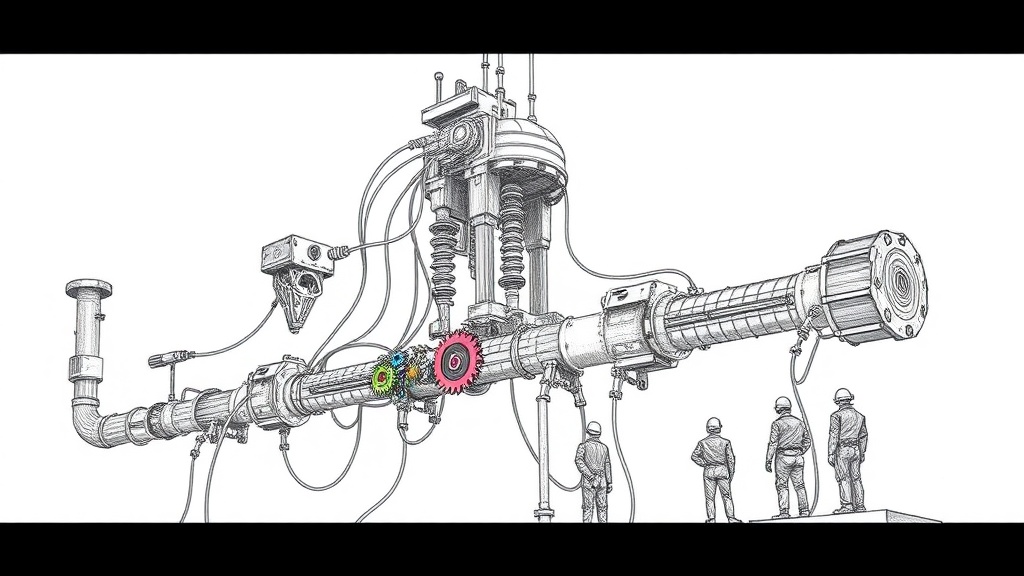

Как практик, который последние несколько лет занимается построением и сопровождением CI/CD-пайплайнов в продуктовых командах, я постоянно сталкиваюсь с одним и тем же вопросом: «А как добавить сюда проверку безопасности? А уведомления в Slack? А деплой на несколько окружений?». Базовая система CI/CD — это скелет, но без плагинов и расширений он остаётся голым. Плагины превращают пайплайн из простого «собрал-запустил-задеплоил» в полноценный автоматизированный конвейер, который сам проверяет код, оповещает команду, разворачивает инфраструктуру и даже пишет тикеты.

В этой статье я разберу, какие плагины и расширения реально нужны, как их правильно выбирать и встраивать, чтобы не сломать то, что уже работает. Материал рассчитан на DevOps-инженеров, разработчиков и техлидов, которые уже знакомы с основами CI/CD, но хотят выжать из пайплайна максимум.

Введение: зачем нужны плагины в CI/CD

Если вы когда-нибудь писали пайплайн с нуля, то знаете: базовая функциональность любой CI/CD-системы — это запуск команд, клонирование репозитория и, возможно, отправка артефактов в хранилище. Всё остальное — интеграции с внешними сервисами, кастомные шаги, продвинутое логирование — это уже задача плагинов и расширений. Они берут на себя типовые операции, которые иначе пришлось бы писать вручную, поддерживать и отлаживать.

Типичные задачи, которые решаются через плагины:

- Автоматическое тестирование (юнит-тесты, интеграционные, UI-тесты) — плагины запускают фреймворки и собирают отчёты.

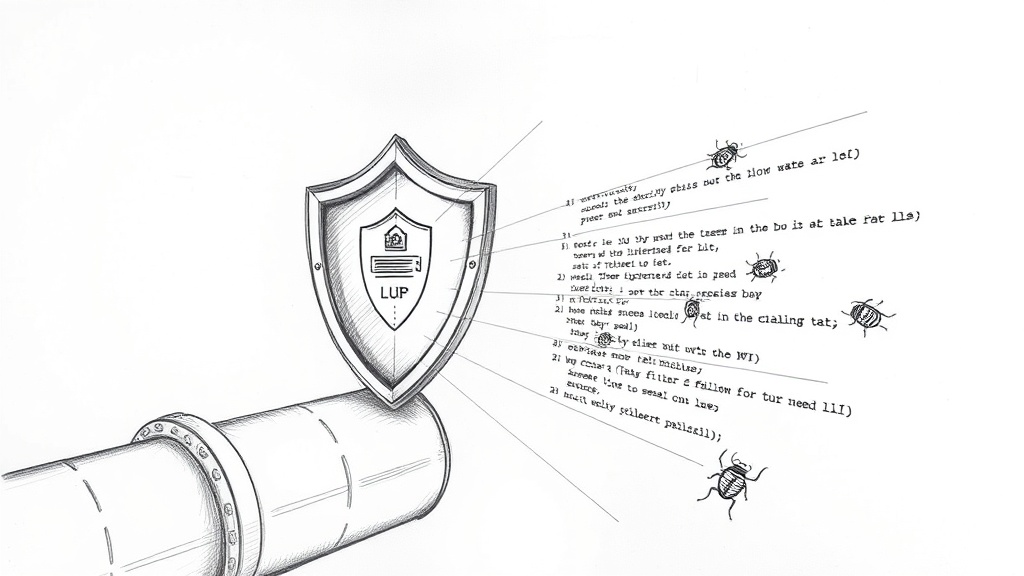

- Анализ кода и безопасности — статический анализатор, проверка зависимостей на уязвимости.

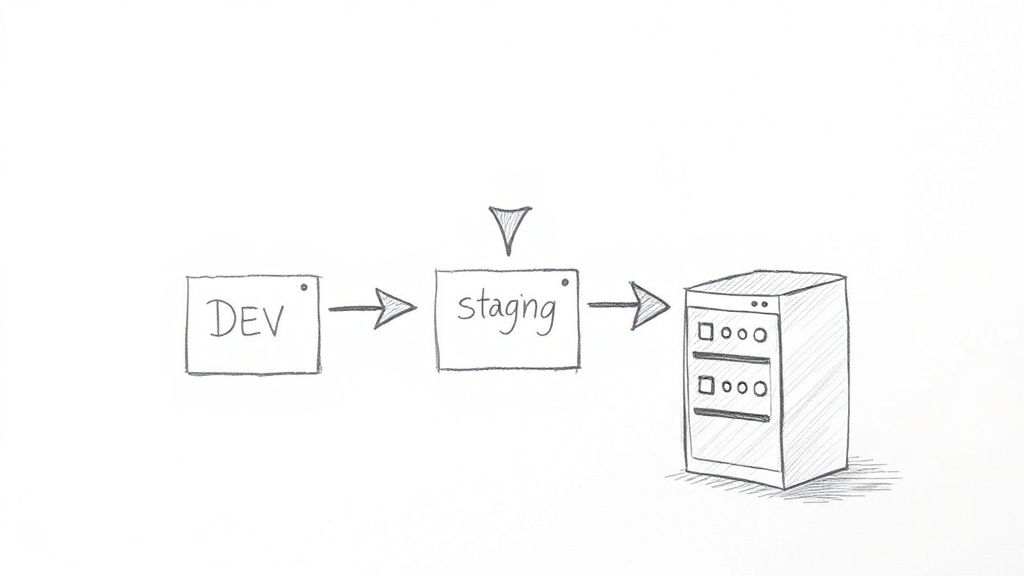

- Деплой на разные окружения — от staging до production, с поддержкой Docker, Kubernetes, облачных провайдеров.

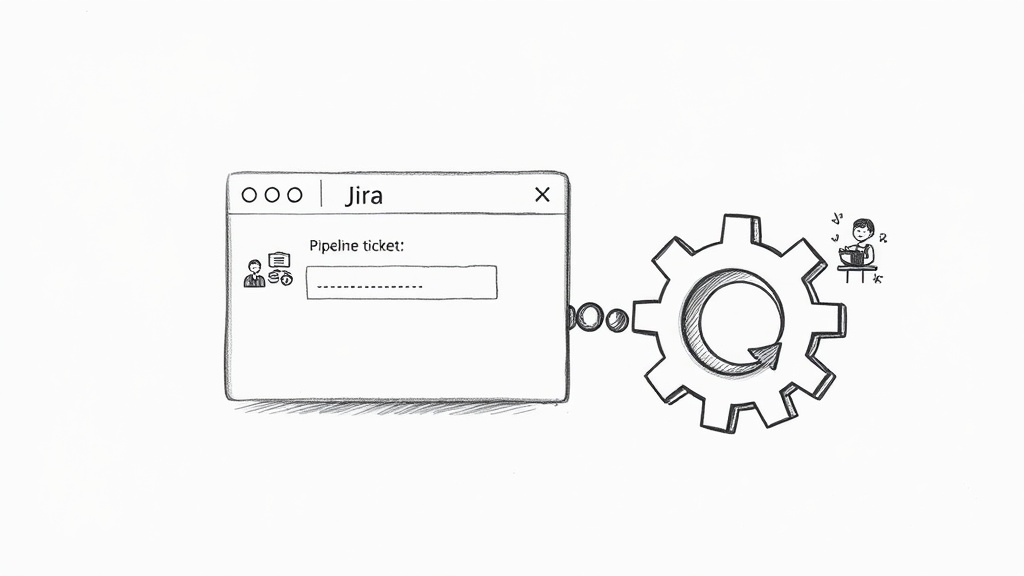

- Уведомления — в Slack, Telegram, по email, в Jira.

- Интеграция с системами артефактов — Nexus, Artifactory, Docker Hub.

Правильный выбор плагинов сокращает время разработки и снижает количество ошибок, связанных с ручным конфигурированием. Но есть нюанс: не все плагины одинаково полезны, а некоторые могут даже навредить, если не учитывать совместимость.

Важно: Не все плагины совместимы с последними версиями CI/CD-систем — проверяйте совместимость перед установкой. Особенно это касается Jenkins, где устаревшие плагины могут блокировать обновление всей системы.

Что такое плагин для CI/CD

Плагин (или расширение) — это программный модуль, который добавляет новую функциональность к системе CI/CD. Он может быть как официальным, так и созданным сообществом. Например, плагин для отправки уведомлений в Slack — это готовый блок, который не требует написания собственного кода для интеграции с API Slack.

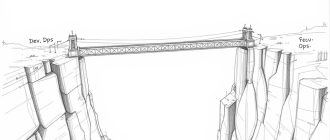

Отличие плагинов от расширений — термин «плагин» чаще используется в Jenkins, где это самостоятельные модули, подключаемые через менеджер. «Расширение» — более общий термин, включающий в себя экшены (GitHub Actions), орбы (CircleCI), шаблоны (GitLab CI). По сути, функциональность одна и та же, но механизмы подключения различаются.

Типы плагинов:

- Системные — расширяют возможности самого CI/CD-сервера (например, плагин для управления агентами в Jenkins).

- Интеграционные — связывают CI/CD с внешними сервисами (Docker, Kubernetes, облачные провайдеры).

- Пользовательские — кастомные скрипты или модули, написанные под конкретные задачи команды.

Основные преимущества использования плагинов

- Ускорение пайплайна — готовые решения для типовых задач не нужно писать с нуля.

- Гибкость — можно комбинировать разные плагины, создавая сложные сценарии.

- Повторное использование кода — плагины легко переносятся между проектами.

- Интеграция с экосистемой — плагины часто поддерживают популярные инструменты (SonarQube, Selenium, Terraform).

Снижение ручного труда и унификация процессов — это то, ради чего мы вообще затеваем CI/CD. Плагины помогают стандартизировать шаги, чтобы каждый новый проект не изобретал велосипед.

Популярные системы CI/CD и их экосистемы плагинов

Каждая система CI/CD имеет свой подход к расширению функциональности. Рассмотрим основные платформы, которые используются в СНГ и мире.

| Система | Количество плагинов/экшенов | Способ установки | Популярные категории |

|---|---|---|---|

| Jenkins | Более 1800 плагинов | Менеджер плагинов в UI, ручная загрузка .hpi | SCM, тестирование, деплой, уведомления, безопасность |

| GitLab CI | Встроенные шаблоны + Docker-образы | Include в .gitlab-ci.yml, использование готовых образов | Auto DevOps, SAST, DAST, Kubernetes |

| GitHub Actions | Тысячи экшенов в Marketplace | Добавление экшена в workflow YAML | Сборка, тестирование, деплой, безопасность |

| CircleCI | Орбы (Orbs) | Использование орбов в config.yml | Деплой, тестирование, уведомления |

| Travis CI | Аддоны (Addons) | Настройка в .travis.yml | Базы данных, сервисы, деплой |

Совет: GitHub Actions использует концепцию экшенов, а не плагинов — это важно для понимания интеграции. Экшен — это по сути Docker-контейнер или JavaScript-код, который запускается в workflow. В Jenkins плагин — это Java-модуль, расширяющий сервер.

Jenkins: крупнейшая библиотека плагинов

Jenkins — это, пожалуй, самая популярная система с точки зрения количества плагинов. Менеджер плагинов в Jenkins (Manage Jenkins -> Manage Plugins) позволяет искать, устанавливать и обновлять плагины прямо из UI. Более 1800 плагинов покрывают практически все мыслимые задачи: от интеграции с Git до деплоя в Kubernetes.

Установка через Jenkins UI — самый простой способ. Заходите в раздел «Доступные плагины», ищете нужный, отмечаете галочкой и устанавливаете. Jenkins сам скачает зависимости, если они требуются.

Управление зависимостями — плагины могут зависеть друг от друга. Например, Pipeline Plugin требует Git Plugin. Jenkins обычно разрешает зависимости автоматически, но иногда возникают конфликты версий.

Обновление плагинов — критически важная процедура. Устаревшие плагины — это дыры в безопасности. Рекомендую настроить автоматическую проверку обновлений и тестировать их на стенде перед установкой на production.

GitLab CI: встроенные шаблоны и расширения

GitLab CI не использует классические плагины. Вместо этого он предлагает готовые шаблоны (через директиву include) и Docker-образы. Например, шаблон для SAST (статический анализ безопасности) подключается одной строкой: include: - template: Security/SAST.gitlab-ci.yml.

Плагины в GitLab CI — это, по сути, Docker-образы, которые выполняют конкретные задачи. Например, образ sonarsource/sonar-scanner-cli для анализа кода. Настройка происходит через переменные окружения.

Интеграция с Kubernetes — GitLab CI имеет встроенную поддержку Kubernetes через агента. Плагины для деплоя обычно реализуются через Helm-чарты или kubectl.

Плагины безопасности GitLab — SAST, DAST, Dependency Scanning — всё это встроенные шаблоны, которые можно активировать в настройках проекта.

GitHub Actions: экшены как альтернатива плагинам

GitHub Actions — это система, где вместо плагинов используются экшены. Они публикуются в GitHub Marketplace и могут быть написаны на JavaScript, TypeScript или упакованы в Docker-контейнер.

Поиск экшенов в Marketplace — самый простой способ найти готовое решение. Например, экшен actions/checkout — стандартный для клонирования репозитория. docker/login-action — для авторизации в Docker Registry.

Создание собственных экшенов — если готового нет, можно написать свой. Это может быть Docker-образ или JavaScript-скрипт. Главное — соблюдать структуру и опубликовать в Marketplace для повторного использования.

Использование матриц — одна из сильных сторон GitHub Actions. Матрица позволяет запускать один и тот же workflow с разными параметрами (версии ОС, языки).

Другие системы: CircleCI, Travis CI, Bitbucket Pipelines

CircleCI использует орбы — готовые пакеты конфигураций. Например, орб circleci/aws-ecr для деплоя в AWS ECR. Travis CI — аддоны, которые подключаются в .travis.yml (например, addons: postgresql: "9.6"). Bitbucket Pipelines — YAML-конфигурации с возможностью использовать Docker-образы.

Все эти системы объединяет одно: расширения — это не просто «добавить и забыть». Их нужно тестировать, обновлять и документировать.

Как выбрать подходящий плагин для вашего пайплайна

Выбор плагина — это не поиск по ключевым словам. Это анализ совместимости, активности разработки и производительности. Я видел проекты, где из-за неправильно выбранного плагина пайплайн падал каждую вторую сборку.

Частая ошибка: Избегайте установки непроверенных плагинов — они могут содержать уязвимости или нарушить работу пайплайна. Всегда проверяйте рейтинг, количество загрузок и дату последнего обновления.

Критерии оценки плагинов

Вот чек-лист, который я использую при выборе плагина:

| Критерий | Что проверять | Как оценивать |

|---|---|---|

| Совместимость с версией CI/CD | Поддерживает ли плагин вашу версию Jenkins/GitLab/GitHub? | Смотреть в документации или changelog |

| Частота обновлений | Когда последний раз выходило обновление? | Идеально — не более 6 месяцев назад |

| Поддержка сообщества | Есть ли активные issues, отвечают ли разработчики? | Проверить GitHub Issues, форумы |

| Документация | Полная ли документация? Есть ли примеры? | Должна быть хотя бы базовая инструкция |

| Производительность | Не замедляет ли плагин пайплайн? | Посмотреть отзывы, протестировать на стенде |

Где искать и как тестировать плагины

Основные источники:

- Официальные маркетплейсы — Jenkins Plugin Index, GitHub Marketplace, CircleCI Orbs Registry.

- GitHub репозитории — многие плагины с открытым исходным кодом.

- Форумы и сообщества — Stack Overflow, Reddit, Telegram-чаты DevOps.

Тестирование обязательно проводить в изолированной среде (staging). Никогда не ставьте новый плагин сразу на production-сервер CI/CD. Для Jenkins можно использовать отдельный экземпляр, для GitHub Actions — отдельную ветку или репозиторий.

Пошаговая инструкция по интеграции плагинов в пайплайн

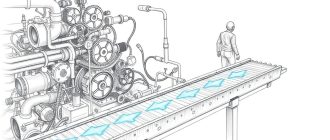

Общая схема интеграции выглядит так: поиск -> установка/добавление -> настройка -> тестирование -> мониторинг. Рассмотрим на примерах.

Совет: После установки плагина перезапустите CI/CD-сервер, если требуется — это указано в документации. Для Jenkins это часто обязательно, для GitHub Actions — нет.

Интеграция плагина в Jenkins

Пример: установка плагина для отправки уведомлений в Slack.

- Перейдите в

Manage Jenkins -> Manage Plugins -> Available. - Найдите плагин

Slack Notification. - Установите его (Jenkins сам перезагрузится, если нужно).

- Настройте глобальные параметры:

Manage Jenkins -> Configure System -> Slack. Укажите токен и канал. - Добавьте шаг в Pipeline:

slackSend (channel: '#devops', message: 'Сборка завершена').

Интеграция экшена в GitHub Actions

Пример: добавление экшена для деплоя на AWS ECS.

- Создайте файл

.github/workflows/deploy.yml. - Найдите экшен в Marketplace, например

aws-actions/amazon-ecs-deploy-task-definition. - Добавьте шаг в workflow:

jobs:

deploy:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: aws-actions/amazon-ecs-deploy-task-definition@v1

with:

task-definition: task-definition.json

service: my-service

cluster: my-cluster

- Настройте секреты (AWS_ACCESS_KEY_ID, AWS_SECRET_ACCESS_KEY) в Settings -> Secrets and variables -> Actions.

Интеграция шаблона в GitLab CI

Пример: добавление шаблона для SAST.

- В файле

.gitlab-ci.ymlдобавьте:

include:

- template: Security/SAST.gitlab-ci.yml

- Настройте переменные окружения (например,

SAST_EXCLUDES: "**/test/**"). - Запустите пайплайн. GitLab CI сам подгрузит шаблон и выполнит анализ.

Примеры популярных плагинов для типовых задач

Разделим плагины по категориям. Для каждой — название, описание и пример использования.

Важно: Для безопасности используйте только официальные плагины от проверенных разработчиков. Например, для Jenkins — только из официального репозитория, для GitHub — только от verified creators.

Плагины для безопасности и анализа кода

- SonarQube Scanner — интеграция с SonarQube для статического анализа кода. Пример в Jenkins:

sonarQubeScanner. - OWASP Dependency-Check — проверка зависимостей на известные уязвимости. Пример:

dependencyCheckв Jenkins. - Snyk — анализ безопасности open-source зависимостей. Пример:

snyk testв GitHub Actions.

Плагины для тестирования

- JUnit Plugin — публикация результатов JUnit-тестов в Jenkins. Пример:

junit '**/target/surefire-reports/*.xml'. - Selenium Plugin — запуск UI-тестов. Пример:

seleniumGrid. - pytest — запуск Python-тестов в GitLab CI. Пример:

python -m pytest.

Плагины для деплоя и оркестрации

- Docker Plugin — сборка и публикация Docker-образов. Пример:

docker build -t myapp .. - Kubernetes Plugin — деплой в Kubernetes. Пример:

kubectl apply -f deployment.yaml. - Ansible Plugin — запуск Ansible-плейбуков. Пример:

ansible-playbook deploy.yml.

Плагины для уведомлений и мониторинга

- Slack Notification — отправка уведомлений в Slack. Пример:

slackSend. - Email Extension — настройка email-уведомлений с разными триггерами. Пример:

emailext. - Datadog Plugin — отправка метрик в Datadog. Пример:

datadog.

Типичные ошибки при интеграции плагинов и как их избежать

Ошибки при интеграции плагинов могут стоить времени и нервов. Вот основные.

Частая ошибка: Перед обновлением плагина всегда делайте бэкап конфигурации Jenkins или workflow файлов. Восстановить пайплайн из бэкапа проще, чем переписывать его заново.

Конфликты версий и зависимостей

Проблема: плагин требует определённую версию CI/CD-системы или другого плагина. Решение: перед установкой проверьте совместимость в документации. Используйте dependency management — в Jenkins это автоматически, но вручную следите за версиями.

Неправильная настройка параметров

Проблема: не указаны обязательные переменные или секреты. Решение: всегда читайте документацию. Используйте переменные окружения для чувствительных данных.

Отсутствие тестирования плагина

Проблема: плагин может сломать пайплайн. Решение: тестируйте в отдельной ветке или на стенде. Постепенное внедрение — сначала один плагин, затем следующий.

Лучшие практики и советы по управлению плагинами

Управление плагинами — это непрерывный процесс. Вот что я рекомендую.

Совет: Автоматизируйте обновление плагинов с помощью инструментов типа Renovate или Dependabot. Они создают PR с обновлениями, которые можно проверить и смержить.

Регулярное обновление и аудит

Обновление плагинов — это не просто «чтобы было новое». Это исправление уязвимостей и багов. Планируйте обновления раз в месяц. Используйте Dependabot для GitHub или Jenkins Update Center для Jenkins.

Документирование и версионирование

Ведите инвентарь используемых плагинов и их версий. Храните конфигурацию в репозитории (например, plugins.txt для Jenkins). Это упростит восстановление после сбоя.

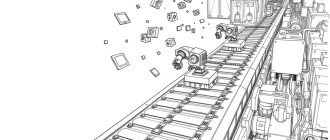

Заключение: будущее плагинов в CI/CD

Тренды последних лет — рост облачных CI/CD (GitHub Actions, GitLab CI) и использование контейнеров для изоляции плагинов. Всё больше систем переходят на концепцию «всё как код», где плагины — это просто YAML-конфигурации. Стандартизация через Open Plugin Standard — пока далёкая перспектива, но уже есть движения в эту сторону.

Мой совет: начинайте с малого. Выберите одну задачу (например, уведомления в Slack), интегрируйте один плагин, протестируйте и постепенно расширяйте набор. Не пытайтесь установить всё и сразу — это путь к хаосу.

Важно: Следите за новыми релизами CI/CD-систем — они могут влиять на совместимость плагинов. Например, Jenkins 2.4xx перешёл на Jakarta EE, что сломало часть старых плагинов.

Если вы хотите глубже разобраться в инструментах автоматизации, рекомендую почитать про MCP Server’s: архитектура, настройка и примеры использования — это расширяет понимание того, как современные инструменты интегрируются друг с другом.

Часто задаваемые вопросы

Можно ли использовать один и тот же плагин в разных системах CI/CD?

Обычно нет. Плагины Jenkins написаны на Java и работают только в Jenkins. GitHub Actions — это экшены, которые запускаются в workflow. GitLab CI использует Docker-образы. Однако концепция одинакова: модуль, который выполняет конкретную задачу.

Как часто нужно обновлять плагины?

Рекомендую раз в месяц для критических обновлений безопасности и раз в квартал для остальных. Для Jenkins можно настроить автоматическую проверку обновлений через Jenkins Update Center.

Что делать, если плагин сломал пайплайн?

Откатите плагин до предыдущей версии. В Jenkins это делается через Manage Plugins -> Installed -> Downgrade. В GitHub Actions — откатите workflow файл через git revert. Всегда имейте бэкап конфигурации.

Какие плагины самые популярные для Jenkins?

По данным Jenkins Plugin Index, самые популярные: Git Plugin, Pipeline Plugin, Docker Plugin, Slack Notification, SonarQube Scanner. Они покрывают 80% типовых задач.

Для более детального понимания того, как настраивать инструменты разработки, посмотрите Как установить и настроить Cursor на Windows и macOS — это поможет вам в организации рабочего окружения.