Современная разработка невозможна без быстрых и надёжных пайплайнов. Но стандартный CI/CD часто упирается в ограничения: сложно добавить проверку безопасности, подключить мессенджер для уведомлений или развернуть приложение в Kubernetes.

Плагины и расширения решают эти проблемы — они превращают базовый конвейер в гибкую систему, адаптированную под ваш проект. В этой статье я разберу, какие инструменты реально ускоряют сборку, повышают безопасность и упрощают деплой. Вы узнаете не только теорию, но и увидите конкретные конфигурации для Jenkins, GitLab CI и GitHub Actions.

Введение: Почему стандартный CI/CD-пайплайн нуждается в расширениях

Базовый пайплайн — это как велосипед: доедете, но медленно и с трудом. Он умеет запускать скрипты, собирать артефакты и отправлять их на сервер.

Но как только появляются дополнительные требования — интеграция с SonarQube, уведомления в Slack, деплой в Kubernetes — начинаются проблемы. Вам приходится писать кастомные скрипты, поддерживать их и бороться с ошибками.

Плагины и расширения берут на себя эти задачи. Они подключаются к вашему пайплайну как готовые блоки: настроил — и работает. В Jenkins это плагины (например, Kubernetes Plugin), в GitLab CI — компоненты и шаблоны, в GitHub Actions — actions из маркетплейса. Каждая платформа предлагает свою экосистему, но принцип один: вы не изобретаете велосипед, а используете проверенные решения.

Важно: Плагины не только добавляют функции, но и могут снижать производительность, если их неправильно настроить. Всегда тестируйте конфигурацию в изолированной среде перед внедрением в прод.

Что такое плагины и расширения в контексте CI/CD

Плагин — это модуль, который расширяет функциональность системы. В Jenkins он устанавливается через менеджер плагинов и добавляет новые шаги или триггеры. Расширение — более широкое понятие: это может быть action для GitHub Actions, шаблон для GitLab CI или даже внешний сервис, интегрированный через вебхуки.

Пример: плагин JUnit для Jenkins умеет парсить результаты тестов и строить графики. Action actions/checkout в GitHub — это расширение, которое клонирует репозиторий. Разница в том, что плагин обычно глубже встраивается в платформу, а расширение может быть независимым.

Встроенные возможности vs плагины

Встроенные функции — это то, что идёт «из коробки». Например, GitLab CI умеет запускать джобы параллельно, но для сложной матрицы сборок лучше использовать плагин Matrix. Jenkins без плагинов — это просто планировщик задач. С ними — полноценная платформа для DevOps.

Как устанавливаются и управляются

В Jenkins плагины ставятся через веб-интерфейс: «Управление Jenkins» → «Управление плагинами». В GitLab CI расширения подключаются через include в .gitlab-ci.yml. В GitHub Actions — через указание action в workflow-файле. Важно следить за версиями: устаревший плагин может сломать пайплайн.

Основные проблемы базовых пайплайнов

Без плагинов вы сталкиваетесь с типичными ограничениями. Во-первых, интеграция с внешними сервисами требует ручного написания API-запросов. Во-вторых, сложно организовать параллельное выполнение тестов на разных окружениях. В-третьих, нет встроенных средств для анализа кода или проверки безопасности.

По опыту специалистов, 70% времени при настройке CI/CD уходит на решение именно этих проблем. Плагины сокращают это время в разы.

Ограниченные возможности логирования

Базовые логи — это просто текст. Чтобы увидеть тренды, нужно подключать ELK или Prometheus. Плагины для метрик (например, Jenkins Metrics Plugin) собирают данные о времени сборки, частоте ошибок и загрузке агентов.

Трудности с параллельным выполнением

Если у вас монорепозиторий, параллельный запуск тестов для разных модулей — задача нетривиальная. Плагины вроде Parallel Test Executor решают это автоматически.

Отсутствие встроенных средств анализа кода

SonarQube, ESLint, Checkstyle — всё это подключается через плагины. Без них качество кода остаётся на совести разработчика.

Плагины для автоматизации сборки и тестирования

Сборка и тестирование — сердце любого пайплайна. Плагины ускоряют эти процессы за счёт параллелизма и интеграции с популярными фреймворками. Рассмотрим конкретные инструменты.

Совет: Плагины для тестирования могут конфликтовать друг с другом — важно тестировать конфигурацию в изолированной среде. Используйте Docker-контейнеры для изоляции.

Ускорение сборки с помощью кэширования и параллелизма

Кэширование зависимостей — это первый шаг к быстрой сборке. Плагины сохраняют папки node_modules, .m2 или vendor между запусками. Это особенно важно для больших проектов, где установка зависимостей занимает минуты.

Параллелизм позволяет запускать задачи одновременно на разных агентах. Например, вы можете тестировать приложение на Windows, Linux и macOS в одной джобе.

| Платформа | Плагин/Расширение | Описание |

|---|---|---|

| Jenkins | Pipeline: Parallel Test Executor | Автоматически распределяет тесты по агентам |

| GitLab CI | cache и parallel | Встроенные ключевые слова для кэша и параллельных джоб |

| GitHub Actions | actions/cache и matrix | Кэширование через cache action, матрица для параллельных сборок |

Jenkins: Pipeline: Parallel Test Executor

Этот плагин разбивает набор тестов на части и запускает их параллельно. Настройка простая: указываете список тестов и количество воркеров. Плагин сам собирает результаты и формирует отчёт.

GitLab CI: cache и parallel

В GitLab CI кэш настраивается через ключ cache в .gitlab-ci.yml. Для параллелизма используйте parallel: 5 — это запустит 5 одинаковых джоб с разными данными. Идеально для матричного тестирования.

GitHub Actions: cache action и matrix

Action actions/cache кэширует папки по ключу. Matrix strategy позволяет задать комбинации ОС, версий языка и параметров. Пример: matrix: {os: [ubuntu-latest, windows-latest], node: [14, 16]}.

Плагины для различных типов тестирования

Юнит-тесты, интеграционные, E2E — каждый тип требует своего подхода. Плагины генерируют отчёты, которые можно посмотреть прямо в интерфейсе CI.

| Тип тестов | Jenkins | GitLab CI | GitHub Actions |

|---|---|---|---|

| Юнит-тесты | JUnit Plugin | test reports | JUnit action |

| Интеграционные | Testcontainers Plugin | services | Docker compose action |

| E2E | Cypress Plugin | artifacts | Cypress action |

JUnit Plugin (Jenkins)

Парсит XML-отчёты JUnit и показывает тренды. Можно настроить порог: если тестов упало больше 5% — пайплайн останавливается.

GitLab CI: test reports

GitLab CI умеет собирать отчёты в формате JUnit и отображать их на странице merge request. Это ускоряет code review — разработчик сразу видит, какие тесты упали.

GitHub Actions: Cypress action

Action cypress-io/github-action запускает E2E-тесты в headless-режиме. Он автоматически загружает артефакты (скриншоты, видео) в случае падения.

Расширения для обеспечения безопасности в CI/CD

Безопасность в CI/CD — это не опция, а необходимость. Уязвимости в зависимостях, утечка секретов, несоответствие лицензиям — всё это может привести к серьёзным проблемам. Плагины для безопасности сканируют код и зависимости на каждом этапе.

Важно: Безопасность не должна быть последним этапом — внедряйте сканирование на ранних стадиях, чтобы не тратить время на пересборку.

Сканирование уязвимостей в зависимостях

Современные проекты используют десятки библиотек. Каждая из них может содержать уязвимости. Плагины вроде Snyk или OWASP Dependency-Check автоматически проверяют зависимости и блокируют сборку, если найдены критичные проблемы.

| Инструмент | Jenkins | GitLab CI | GitHub Actions |

|---|---|---|---|

| Snyk | Snyk Plugin | Snyk в CI/CD | snyk/actions |

| OWASP Dependency-Check | OWASP DC Plugin | Dependency Scanning | Нет официального action |

| Trivy | Trivy Plugin | Container Scanning | aquasecurity/trivy-action |

Snyk Plugin

Snyk интегрируется с Jenkins через плагин. Он сканирует зависимости в реальном времени и показывает уязвимости с уровнем критичности. Можно настроить автоматический фикс через pull request.

GitLab CI: Dependency Scanning

GitLab CI включает встроенный Dependency Scanning на основе Gemnasium. Он запускается как отдельная джоба и генерирует отчёт в формате JSON. Результаты видны на странице merge request.

GitHub Actions: Snyk action

Action snyk/actions запускает сканирование. Пример: uses: snyk/actions/node@master. Он поддерживает языки: JavaScript, Python, Java, Go.

Проверка секретов и конфиденциальных данных

Случайно закоммиченный пароль или токен — частая проблема. Плагины для проверки секретов сканируют код на предмет ключей, паролей и других конфиденциальных данных.

GitLeaks в GitLab CI

GitLeaks можно запустить как кастомную джобу. Он ищет паттерны: AWS keys, GitHub tokens, приватные ключи. Если найдено совпадение — пайплайн падает.

GitHub Actions: secret scanning

GitHub автоматически сканирует репозитории на секреты, но для CI/CD лучше использовать action trufflesecurity/trufflehog. Он проверяет не только текущий коммит, но и историю.

Анализ лицензий и соответствие стандартам

Использование open source библиотек с неподходящими лицензиями может привести к юридическим проблемам. Плагины для анализа лицензий проверяют каждую зависимость.

FOSSA Plugin

FOSSA интегрируется с Jenkins и GitLab CI. Он составляет отчёт по лицензиям и показывает, какие из них несовместимы с политикой компании.

GitLab CI: License Compliance

В GitLab CI есть встроенная джоба License Compliance. Она сканирует зависимости и генерирует список лицензий. Можно настроить блокировку при обнаружении запрещённых лицензий.

Интеграция с системами мониторинга и уведомлений

CI/CD — это не только сборка и деплой. Важно знать, что происходит с пайплайном: сколько времени занимает сборка, как часто падают тесты, успешно ли прошёл деплой. Плагины для мониторинга и уведомлений решают эти задачи.

Совет: Избегайте спама уведомлениями — настройте только критические события: падение сборки, уязвимости, успешный деплой.

Уведомления в мессенджеры и почту

Уведомления в реальном времени помогают команде быстро реагировать на проблемы. Плагины интегрируются с Slack, Telegram, Email и другими сервисами.

| Платформа | Плагин/Расширение | Настройка |

|---|---|---|

| Jenkins | Slack Notification Plugin | Укажите токен и канал в настройках |

| GitLab CI | Slack integration | Встроенная интеграция через webhook |

| GitHub Actions | slack-notify | Action от third-party разработчиков |

Jenkins: Slack Notification Plugin

Плагин отправляет сообщения в Slack при изменении статуса сборки. Можно настроить разные каналы для успешных и упавших сборок.

GitLab CI: Slack integration

GitLab CI имеет встроенную интеграцию со Slack. Настройка занимает минуту: создаёте webhook в Slack, добавляете его в проект. Уведомления приходят в канал.

GitHub Actions: Slack notify

Action slackapi/slack-github-action отправляет кастомные сообщения. Пример: uses: slackapi/slack-github-action@v1.0.0.

Мониторинг производительности пайплайнов

Метрики помогают понять, где узкие места. Плагины собирают данные о времени сборки, частоте ошибок, загрузке агентов и передают их в Prometheus или Grafana.

Jenkins: Metrics Plugin

Плагин собирает метрики в формате Prometheus. Вы можете подключить Grafana и строить дашборды: среднее время сборки, количество ошибок, загрузка агентов.

GitLab CI: Prometheus metrics

GitLab CI экспортирует метрики через встроенный эндпоинт. Prometheus собирает их, а Grafana визуализирует. Это позволяет отслеживать производительность раннеров.

GitHub Actions: workflow metrics

GitHub Actions не предоставляет встроенных метрик, но можно использовать сторонние сервисы, например, github-actions-metrics от community.

Плагины для управления конфигурацией и инфраструктурой

Инфраструктура как код (IaC) — стандарт современного DevOps. Плагины для Terraform, Ansible и Kubernetes автоматизируют развёртывание и управление ресурсами.

Важно: Используйте плагины для инфраструктуры как код (IaC) — это снижает риск ручных ошибок при деплое.

«Хороший пайплайн — это тот, который вы можете воспроизвести на любом окружении одной командой. Плагины для IaC делают это возможным» — из опыта DevOps-инженеров.

Развертывание в Kubernetes

Kubernetes стал стандартом для оркестрации контейнеров. Плагины для CI/CD упрощают деплой: вы описываете манифесты в коде, а плагин применяет их к кластеру.

Jenkins: Kubernetes Plugin

Плагин позволяет запускать агенты Jenkins в подах Kubernetes. Это динамическое масштабирование: агенты создаются под каждую сборку и удаляются после.

GitLab CI: Kubernetes integration

GitLab CI может деплоить в Kubernetes через встроенный Kubernetes executor. Настройка: укажите URL кластера и токен. Пайплайн применяет манифесты из репозитория.

GitHub Actions: kubectl action

Action azure/setup-kubectl устанавливает kubectl, а actions/kubectl применяет манифесты. Пример: run: kubectl apply -f k8s/deployment.yaml.

Управление облачными ресурсами через Terraform

Terraform — стандарт для управления облачной инфраструктурой. Плагины для CI/CD автоматически запускают terraform plan и terraform apply.

Jenkins: Terraform Plugin

Плагин добавляет шаги для Terraform. Вы можете запускать plan вручную, а apply — только после одобрения.

GitLab CI: Terraform

GitLab CI имеет встроенный шаблон Terraform. Он запускает plan, генерирует отчёт и показывает изменения в merge request.

GitHub Actions: HashiCorp setup-terraform

Action hashicorp/setup-terraform устанавливает Terraform. Далее вы запускаете команды. Пример: run: terraform apply -auto-approve.

Автоматизация с Ansible

Ansible подходит для настройки серверов и развёртывания приложений. Плагины запускают playbook и управляют инвентарём.

Ansible Plugin для Jenkins

Плагин запускает Ansible playbook на удалённых хостах. Вы указываете инвентарь и переменные.

GitLab CI: Ansible

В GitLab CI можно запустить Ansible через Docker-образ. Пример: image: ansible:latest и команда ansible-playbook deploy.yml.

Практические примеры комбинирования плагинов для сложных сценариев

Теоретические знания хороши, но практика — лучше. Рассмотрим два реальных кейса, где плагины работают вместе.

Частая ошибка: При комбинировании плагинов следите за версиями и совместимостью. Один устаревший плагин может сломать весь пайплайн.

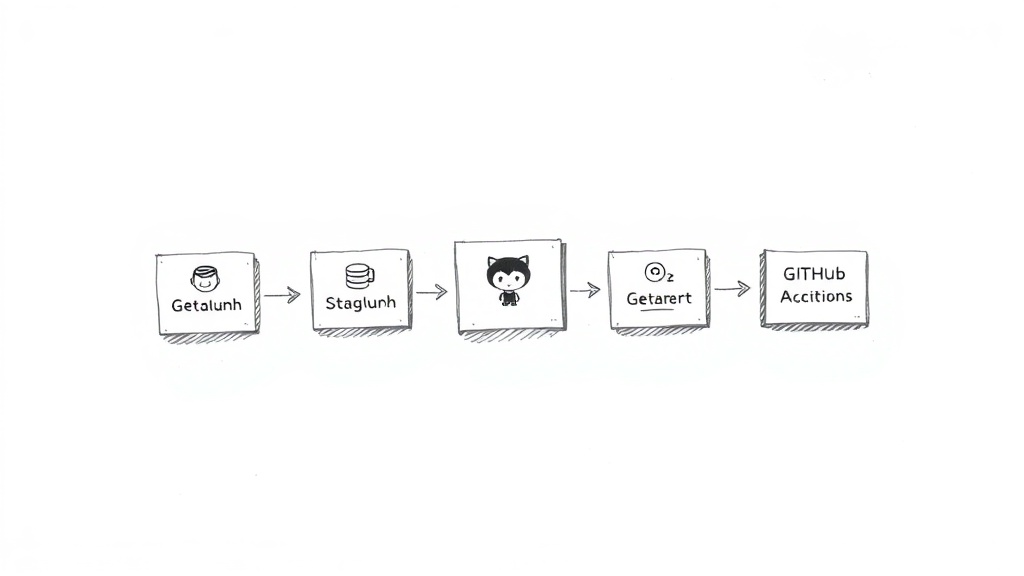

Пример 1: Пайплайн для Node.js приложения с автотестами и деплоем в AWS

Допустим, у вас Node.js приложение на GitHub. Цель: запустить тесты, проверить безопасность и развернуть в AWS ECS.

Настройка workflow

Создайте файл .github/workflows/deploy.yml. Используйте actions/checkout для клонирования, actions/setup-node для Node.js, actions/cache для кэширования node_modules.

Интеграция с Snyk

Добавьте шаг: uses: snyk/actions/node@master. Он запустит сканирование уязвимостей. Если найдены критические — пайплайн остановится.

Деплой в ECS

Используйте aws-actions/configure-aws-credentials для аутентификации, затем aws-actions/amazon-ecs-deploy-task-definition для деплоя.

Пример 2: Пайплайн для Java микросервисов с SonarQube и Kubernetes

Java проект на Jenkins. Цель: собрать, проанализировать код, собрать Docker-образ и развернуть в Kubernetes.

Jenkinsfile структура

Используйте Declarative Pipeline. Этапы: Checkout, Build (Maven), SonarQube Analysis, Docker Build, Deploy to K8s.

Анализ кода SonarQube

Установите SonarQube Scanner Plugin. В Jenkinsfile добавьте шаг withSonarQubeEnv('Sonar'). Он отправит код на анализ и получит результат.

Развертывание в K8s

Используйте Kubernetes Plugin для деплоя. Пример: kubernetesDeploy(configs: 'k8s/deployment.yaml', kubeconfigId: 'kubeconfig').

Рекомендации по выбору и настройке плагинов

Не все плагины одинаково полезны. Важно выбирать те, которые решают ваши задачи, а не захламляют систему.

Совет: Не устанавливайте плагины без проверки — они могут быть вредоносными. Всегда смотрите рейтинг, количество загрузок и дату последнего обновления.

«Лучший плагин — тот, который вы не замечаете. Он работает и не требует постоянного внимания» — из беседы с DevOps-инженером.

Как оценить плагин перед установкой

Критерии: совместимость с вашей версией CI-системы, производительность, поддержка сообщества. Проверьте, обновлялся ли плагин в последние полгода.

Чтение отзывов

Изучите issues на GitHub. Если много открытых багов — лучше поискать альтернативу.

Тестирование в staging

Перед установкой на прод, протестируйте плагин в тестовом окружении. Создайте копию пайплайна и проверьте, не ломается ли он.

Типичные ошибки при настройке плагинов

Даже опытные инженеры допускают ошибки. Вот самые частые.

Перегрузка пайплайна

Установка десятков плагинов замедляет сборку. Используйте только необходимые.

Игнорирование логов

Если плагин не работает, смотрите логи. Часто проблема в неправильной конфигурации.

Отсутствие fallback-сценариев

Если плагин упал, пайплайн должен продолжить работу. Настройте обработку ошибок.

Заключение: Будущее плагинов в CI/CD

Экосистема плагинов продолжает расти. Новые направления — AI/ML и GitOps — уже меняют подход к CI/CD. Плагины для автоматического исправления ошибок, оптимизации пайплайнов с помощью машинного обучения становятся реальностью. GitOps-плагины (Argo CD, Flux) интегрируются с пайплайнами, делая деплой ещё более автоматизированным.

Важно: Экосистема плагинов быстро меняется — следите за обновлениями. Устаревшие плагины могут быть небезопасны.

Начните с малого: добавьте один-два плагина, протестируйте, а затем расширяйте. Помните, что цель плагинов — упростить вашу жизнь, а не усложнить её. Используйте их с умом, и ваш CI/CD станет быстрым, безопасным и надёжным.

Новые направления: AI и GitOps

AI-ассистенты, такие как Devin, уже помогают автоматизировать рутинные задачи. GitOps-плагины позволяют управлять инфраструктурой через Git, что повышает прозрачность и надёжность.

Если вы хотите узнать больше о том, как ИИ меняет разработку, прочитайте статью о Devin. А для глубокого понимания рефакторинга и отладки — руководство по Windsurf.

Часто задаваемые вопросы

Какие плагины обязательны для Jenkins?

Базовый набор: Pipeline, Git, Blue Ocean, JUnit, Slack Notification. Для безопасности — Snyk или OWASP Dependency-Check.

Можно ли использовать плагины из GitHub Actions в GitLab CI?

Нет, они несовместимы. Но вы можете найти аналоги в маркетплейсе GitLab CI или написать свой шаблон.

Как часто нужно обновлять плагины?

Рекомендуется раз в месяц. Следите за security-уведомлениями от разработчиков.

Что делать, если плагин сломал пайплайн?

Откатите версию плагина до предыдущей. Если проблема повторяется, создайте issue на GitHub плагина.

Есть ли плагины для AI-ассистентов в CI/CD?

Да, появляются плагины для автоматического исправления ошибок. Например, плагины, интегрирующие GPT для анализа логов. Подробнее читайте в обновлениях ИИ-моделей 2025.